自動車業界のクラウドサービスの活用増加による情報漏えい対策の必要性

自動車業界は現在、「100年に一度」と呼ばれる大変革期を迎えています。

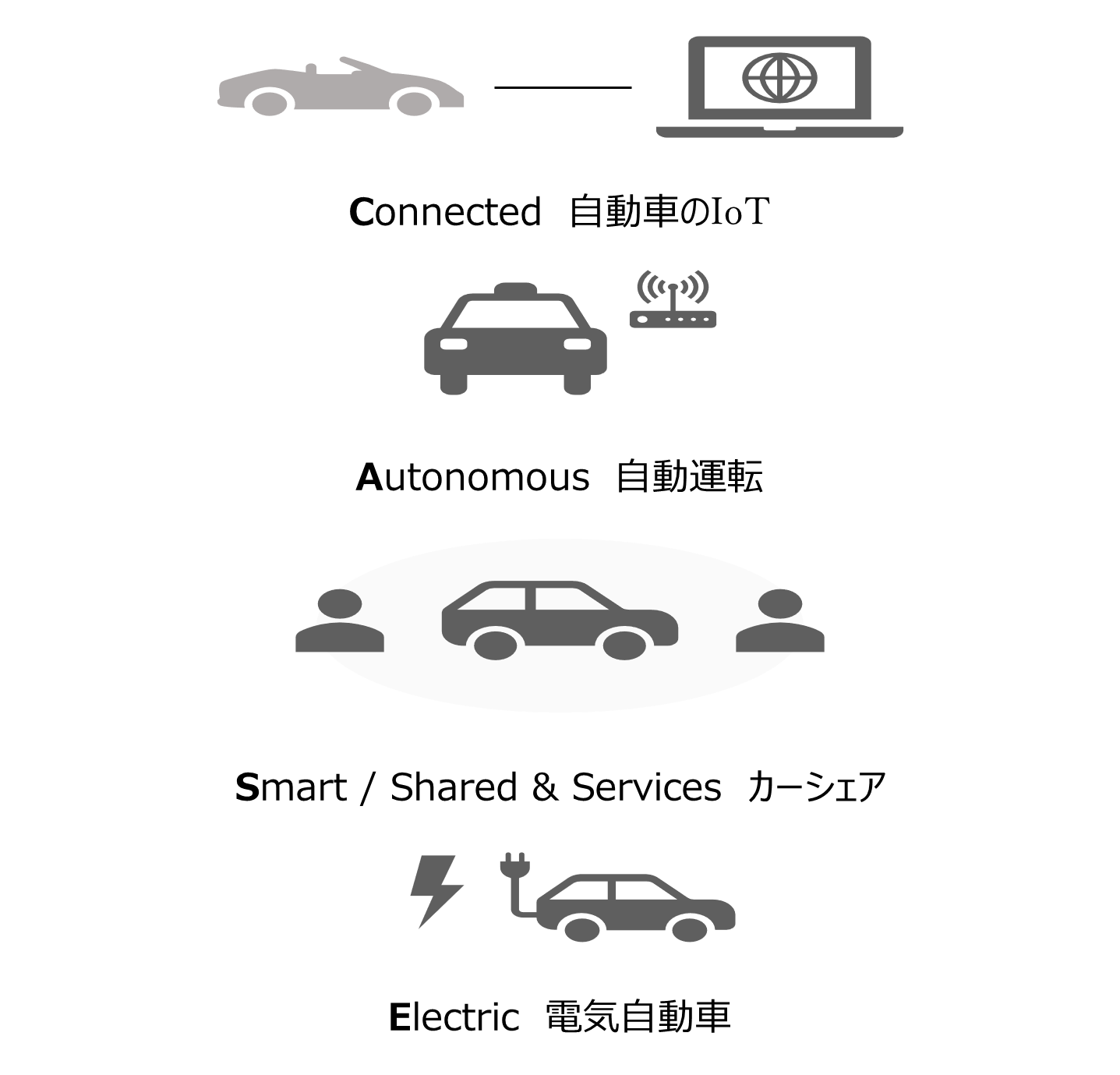

2016年、パリで行われたモーターショーにおいて、メルセデスベンツの会長であるDieter・Zetsche氏により、“CASE”という概念が発表されました。

CASEはConnected(コネクテッドカー)やAutonomous(自動運転技術)など、今後の自動車業界の潮流に大きな影響を与えるキーワードの頭文字を取った造語になります。

クルマとITの結び付きは強くなり、IT基盤を支えるクラウドサービスの活用も加速度的に増加していくことが予想されます。

ピンチアウトで拡大

前述の通り、自動車業界においてはクラウドサービスの活用増加が見込まれておりますが、一方でクラウドサービスの設定ミスや管理不十分による情報漏えい事故についても近年相次いで発生しております。こうした事故を起こさないために、クラウドサービスの情報漏えいについても対策を考えていく必要があります。

ピンチアウトで拡大

ピンチアウトで拡大

このような事件が起こる前に、事前に防ぐことが重要です!

マルチクラウドのインフラ自動化ソフトウェアにより、

一貫性のあるワークフローと標準化されたアプローチを提供するソフトウェアリーディングカンパニー

Hashicorp社で提供する8種類のソリューションのうちの一つで、シークレット管理とデータ保護を提供するセキュリティツール

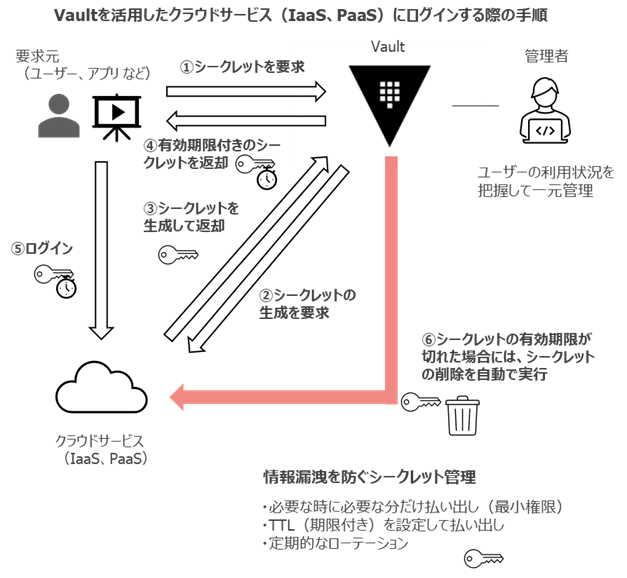

Vaultが持つ役割

1.シークレットの一元管理

認証に必要なパスワードやアクセスキーなど、流出してしまうと情報漏えいに繋がるクレデンシャルなシークレット情報については適切な管理が必要です。Vaultであればこれらのシークレット情報を一元的に管理することが可能です。

ピンチアウトで拡大

管理者目線

利用者ごとに必要なアクセス先とロール、及び、利用状況のログを全て把握したうえで一元的に管理することが可能です。

ユーザー目線

シークレットサーバーに対し必要な時だけ認証を行い、ユーザーごとにローカルで複数のシークレットを管理することは不要になります。

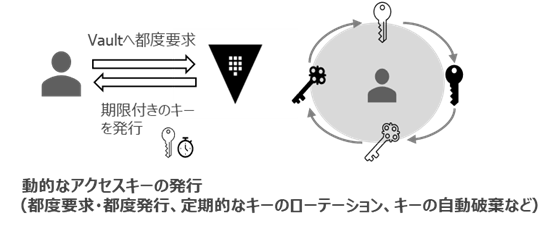

シークレットについては必要な時に必要な分だけ払い出されます。払い出される際にTTL(期限付き)として発行されるため、使い終わったシークレットについては自動で破棄されます。

またシークレットは定期的にローテーションされるため、同じシークレットを使いまわすことは無く、不正アクセスを防止し情報漏えいを防ぐことが可能です。

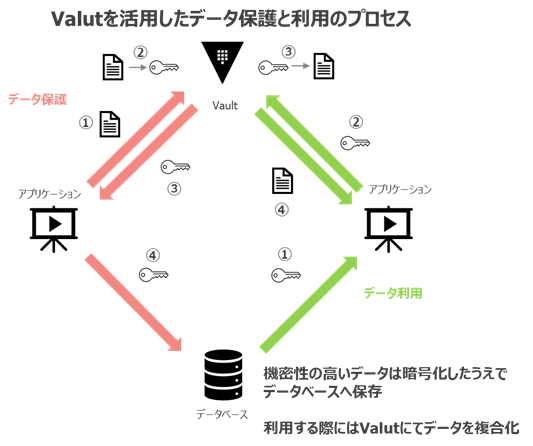

2.機密性の高いデータ保護

Vaultは機密性の高いデータ(テキスト、音声、画像など)を保護し安全に利用するために、データを処理するアプリとデータを保管するデータベースなどとの間で、データの暗号化・復号化のプロセスを仲介します。

▌データ保護のプロセス

▌データ利用のプロセス

ピンチアウトで拡大

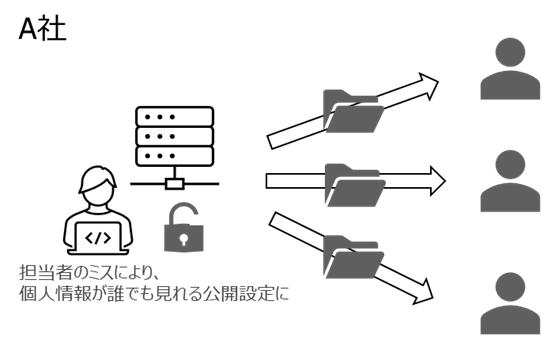

実際にA社において、なぜ情報漏えいが起こってしまったかを考えます。

直接的な原因はクラウドサービスの誤設定とされていますが、その背景に情報漏えいに繋がる3つの要因がございました。

1.アクセスキーを含むソースコードを暗号化せずに保存

A社ではプログラミングに必要なソースコードを暗号化せずに保存して利用していました。ソースコードにはクラウドサービスへのアクセスキーが含まれており、何かのアクシデントによりソースコードが外部に流出した際に、第三者がアクセスキーを利用することが出来てしまう状況でした。

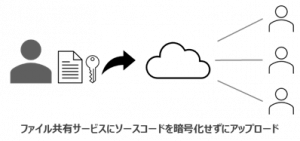

2.ファイル共有サービスにソースコードを暗号化せずにアップロード

世界中の人がアクセスできるファイル共有サービスに、アクセスキーを含むソースコードを暗号化せずにアップロードしておりました。

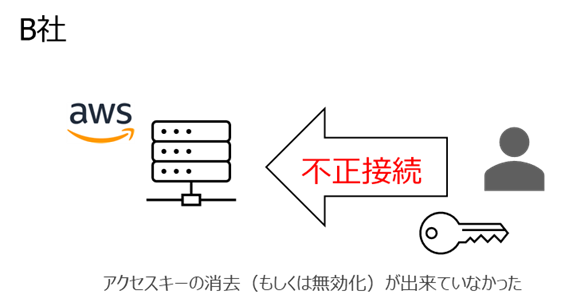

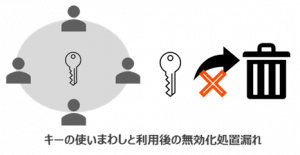

3.動的にアクセスキーを発行する手段を取っていなかった

アクセスキーは利用する際にその都度発行し、利用が終わった場合には速やかにキーを消去するなど、キーを無効化する手段を用意しておくことが望ましいとされています。A社においては、一度発行したキーを使いまわして利用しており、またキーを無効化する手段も持っていなかったことが分かっています。

A社は情報漏えい事故を起こしてしまったことで、改善策としてクラウド監視ツールであるVaultを導入することで社内のIT環境を大きく改善しました。前ページで課題であった環境をA社がどのように解決したか、ご紹介させていただきます。

1.データは暗号化してストレージに保存

Vaultによりアクセスキーを含むソースコードを暗号化して保存することで、万が一ソースコードが外部に流出した場合であっても、第三者がアクセスキーを利用できない状況を作りました。

2.アクセスキーを暗号化して外部サービスへアップロード

外部サービスへファイルやソースコードをアップロードする際にはアクセスキーを暗号化してアップロードするように変更しました。

3.アクセスキーは動的に発行する仕組みを構築

必要な際に必要な分のみのアクセスキーが発行されるように仕組みを構築しました。アクセスキーは定期的にローテーションされ、利用後には自動的にVaultからアクセスキーを無効化する処置を行うため、情報漏えいの対策となります。