特権ユーザー含めたユーザーの細かなデータアクセス制御や監査ログなどの機能を

備えた保存データの暗号化サービスを提供します。

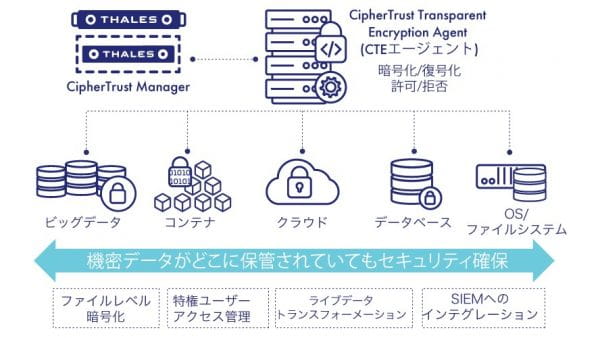

CipherTrust Transparent Encryptionは、ありとあらゆる場所に保存されたデータの暗号化を実現します。オンプレ環境、クラウド環境、ビッグデータやコンテナ環境等、環境やファイルの種別に依存せずにデータを保護できます。物理サーバーや仮想環境のOS上にCTEエージェントをインストールし、その上で動作する全てのアプリケーションに対して暗号化および復号化を透過的(シンプルでスケーラブルかつ高速な導入)に実現できます。また、CTEはコストを最小限に抑えながら、データセキュリティのコンプライアンス要件とベストプラクティスを満たす様に設計されています。

なお、CTEは単体で動作することはできず、CipherTrust ManagerにCTEコネクタライセンスを適用することで利用できる機能です。

暗号化およびアクセス制御のコンプライアンス要件への対応

暗号化、アクセス制御、データアクセスのログ管理は、PCI DSS、HIPAA/Hitech、GDPRなどのコンプライアンスやデータプライバシーに関する基準や法令の基本要件において、推奨されている最良の方法です。CTEは、運用やビジネスプロセスを変更せずに必要な制御を実現します。

プラットフォームに依存しない柔軟な暗号化機能

CTEはサーバー上のファイルシステム、または、ボリュームレベルで実行されます。エージェントはWindows、Linux、AIXなど幅広いプラットフォーム選択でき、物理、仮想、クラウド、コンテナ、ビッグデータ環境において、基盤となるストレージ技術に関係なく使用できます。管理者は CipherTrustManagerを介してすべてのポリシーと鍵の管理を実行します。暗号化はサーバー上で行われるため、従来のプロキシベースのソリューションで問題となっていたボトルネックは解消されます。

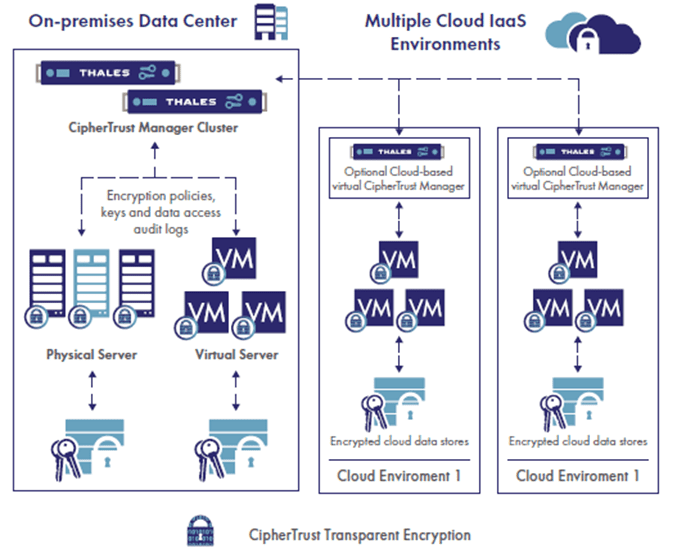

オンプレ/クラウド内でのデータ保護

オンプレミスとクラウドの両方のデータについて、暗号鍵とアクセスポリシーをローカルデータセンターで管理することにより、ハイブリッド環境でもデータを管理することができます。ユーザー側は暗号化/復号化をしていることを意識させません。(透過暗号)

<CTEを利用した透過暗号の導入シナリオ>

– CipherTrust Managerのデプロイ

→ソリューションのアップタイムを可能にするクラスタリングおよびフェイルオーバー機能には2台のアプライアンスが必要

→CTEコネクタライセンスを適用

– 対象となるホスト or 仮想マシンにCTEエージェントをインストール

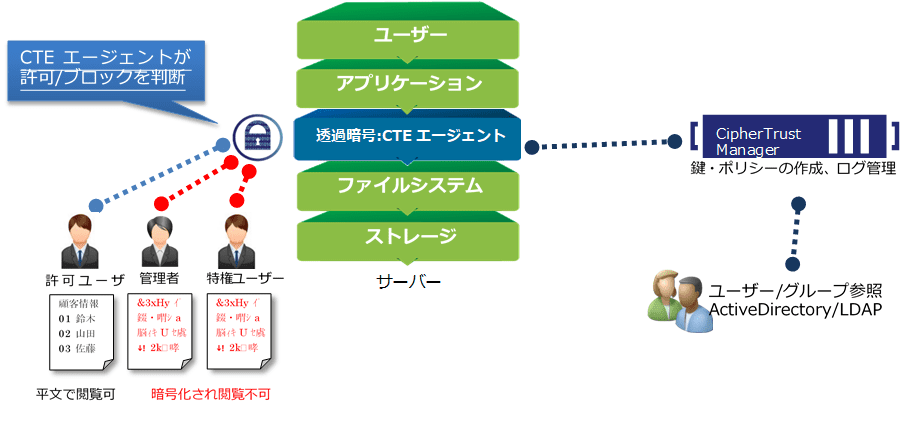

以下のイメージはファイルサーバーの透過暗号例です。

CTEエージェントによって管理されるポリシーは、CipherTrustManagerで構成されたロジックときめ細かいアクセス制御を採用し、アクセスを許可するか拒否するかを決定します。データへのアクセスを許可する人、情報の種類と場所、平文へのアクセス、暗号化ファイルのコピー、ファイルシステムのメタデータの閲覧を許可するプロセスなどを制御します。このきめ細かいポリシー制御により、管理者やシステムレベルのユーザーは、暗号化された機密情報にアクセスすることなく、業務(システムのバックアップ、アップデート、ハードウェアのメンテナンスなど)を行うことができます。データへのアクセス制御のためのポリシーで使用されるユーザーとグループは、システムレベルのロール、LDAP/AD、Hadoopユーザー/グループ/ゾーンに加え、コンテナ環境のユーザーとグループにも基づくことができます。

きめ細やかなアクセス/ログ管理

全てのアクティビティはログに記録されます。ログはローカルシステム、または、CipherTrust Manager から取得でき、主要な SIEMシステムと統合できます。(標準フォーマットRFC5424、CEF、LEEF形式で利用可能)

ログには、ユーザーやプロセスがいつデータにアクセスしたか、どのようなポリシーでアクセスしたか、アクセス要求が許可されたか拒否されたかなどの情報が含まれています。暗号化、鍵管理、アクセスポリシーが適切かつ正しく運用されていることを監査人に証明するために必要な詳細な証拠を提供し、コンプライアンスの義務や規制の監査要件を容易に満たすことができるように設計されています。

可用性(フェールオーバー機能)

CipherTrust Managerは高可用性(HA)のためにクラスタ化でき、全ての実装において冗長構成が推奨されています。

そのため、最低2台のCipherTrust Managerの導入が必要です。HA用に構成された場合、1台目のCipherTrust Managerがプライマリとして機能し、2台目はフェイルオーバー、スケーラビリティを考慮し別のロケーションに配置します。

管理者、ドメイン、ホスト、鍵、ポリシーの変更を含むすべての構成設定はプライマリ側で行われ、2台目は読み取り専用で動作します。予め設定されたレプリケーション間隔にてプライマリから2台目へ更新されます。

Live Data Transformation(LDT)オプション

LDTオプションを利用することで、システム導入時にダウンタイムなくデータ暗号化と鍵ローテーションを実行できます。

アプリケーションをオフラインにすることなく、データの使用中にデータベースやファイルを暗号化したり、新しい暗号化鍵を使って鍵を再生成したりすることができます。データを暗号化する際にシステム停止ができない環境では、本オプションの利用が効果的です。

プラットフォームサポート:

Microsoft – Windows Server 2019、2016、2012。Linux – Red Hat Enterprise Linux(RHEL)、SuSE Linux Enterprise Server、Ubuntu、UNIX – IBM AIX

データベースサポート:

IBM DB2、MySQL、NoSQL、Oracle、SQL Server、Sybaseなど

アプリケーションサポート:

Microsoft、Documentum、SAP、SharePoint、カスタムアプリケーションなどのすべてのアプリケーションに対して透過的

ビッグデータサポート:

Hadoop – Cloudera、Hortonworks、IBM。NoSQL – Couchbase、DataStax、MongoDB。SAP HANA。Teradata

暗号化ハードウェア・アクセラレーション:

AMDおよびIntel AES-NI、IBM P9暗号化コプロセッサー

取得認証:

FIPS 140-2レベル1

コンテナサポート:

Docker、Red Hat OpenShift

クラウドサポート:

AWS – EBS、EFS、S3、S3I、S3 Glacier、AZURE – Disk Storage、Azure Files