PCI DSS v4.0に準拠するためのフィッシング対策に焦点を当て、東京エレクトロンデバイスが取り扱う製品をご紹介いたします。

Payment Card Industryデータセキュリティ基準(PCI DSS)は、ペイメントカードのアカウントデータのセキュリティ評価基準を規定し、ペイメントカードサービスを高いセキュリティレベルでグローバルに提供することを目的にPCI SSC(PCI Security Standards Council)によって策定されたものです。特にクレジットカード情報の漏洩を防止する観点で設計されており、ペイメントシステム全体を脅威から保護するために使用されます。

2024年3月31日以降、PCI DSS v4.0にペイメントカード情報を取り扱うシステムはすべて準拠が必須となります。PCI DSS v4.0では、フィッシング対策が、必要となる要件として追加されています。

2022年3月にリリースされたPCI DSS v4.0では、要件5.4.1と12.6.3.1において、フィッシング対策における、システム的な対策とトレーニングプロセスが必要とされています。フィッシング対策の目的として、フィッシング攻撃からユーザを保護することを目的としており、「メールでのなりすまし防止」と「侵害されたウェブサイトへのデータを入力の防止」する仕組みが必要とされています。

東京エレクトロンデバイスで取り扱い製品のDNSファイアウォール製品のInfoblox社製品および、Entrust社メール署名のS/MIME証明書を利用することで、フィッシング対策を満たすことができるため、仕様例を紹介いたします。

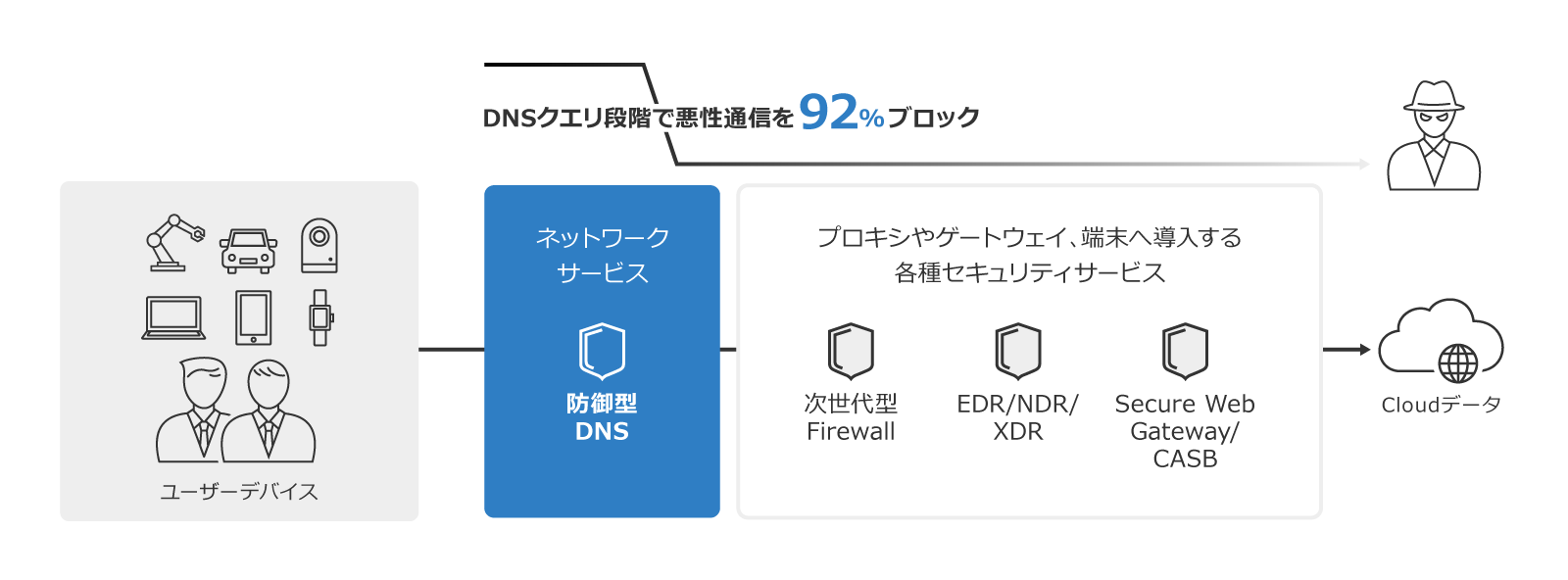

Infoblox社BloxOne Thread Defense(B1TD)は、防御型DNS(DNSファイアウォール)機能を提供します。DNSで名前解決をするタイミングでフィッシングサイトや偽サイト、マルウェアをダウンロードさせるサイトなど、悪意のあるサイトへのアクセス(名前解決)を検知した場合、DNS名前解決を行わず、自動的にサイトへのアクセスを止め、悪意ある攻撃からブロックする機能を提供しています。

防御型DNSの特徴としては、端末およびPC、サーバなどのデバイス単位でのソフトウェアをインストールすることなく機能を提供できることも特徴です。

Weサイトへのアクセスは、DNSサーバ、ファイアウォールを経由します。防御型DNSは、Webサイトのドメイン名(例:www.xyzxyzxyz.co.jp)クエリと返されたIPアドレスの両方を脅威インテリジェンスと照らし合わせてチェックし、さまざまな公的および民間ソースからリアルタイムで厳選されたサイバー脅威の洞察を活用して、既知の悪意のあるコンテンツを含むサイトのリストを作成します。 その後、既知の悪意のあるサイトまたは疑わしい悪意のあるサイトへの接続を阻止します。

ピンチアウトで拡大

中核となる機能は、脅威インテリジェンスに基づいてドメイン名を分類する機能です。通常、既知の悪意のあるドメインのオープンソース、商用、および政府の情報フィードを利用します。

nfoblox BloxOne Threat Defense は、DNS クエリを分析し、マルウェア通信、DNS ベースのデータ漏洩、フィッシング、ランサムウェア、DGA (ドメイン生成アルゴリズム) や類似ドメインなどの高度な脅威を検出してブロックします。 また、AI/機械学習アルゴリズムと脅威インテリジェンスフィードを活用して、既知および未知の脅威を検出し、広範囲な保護を実現します。

ピンチアウトで拡大

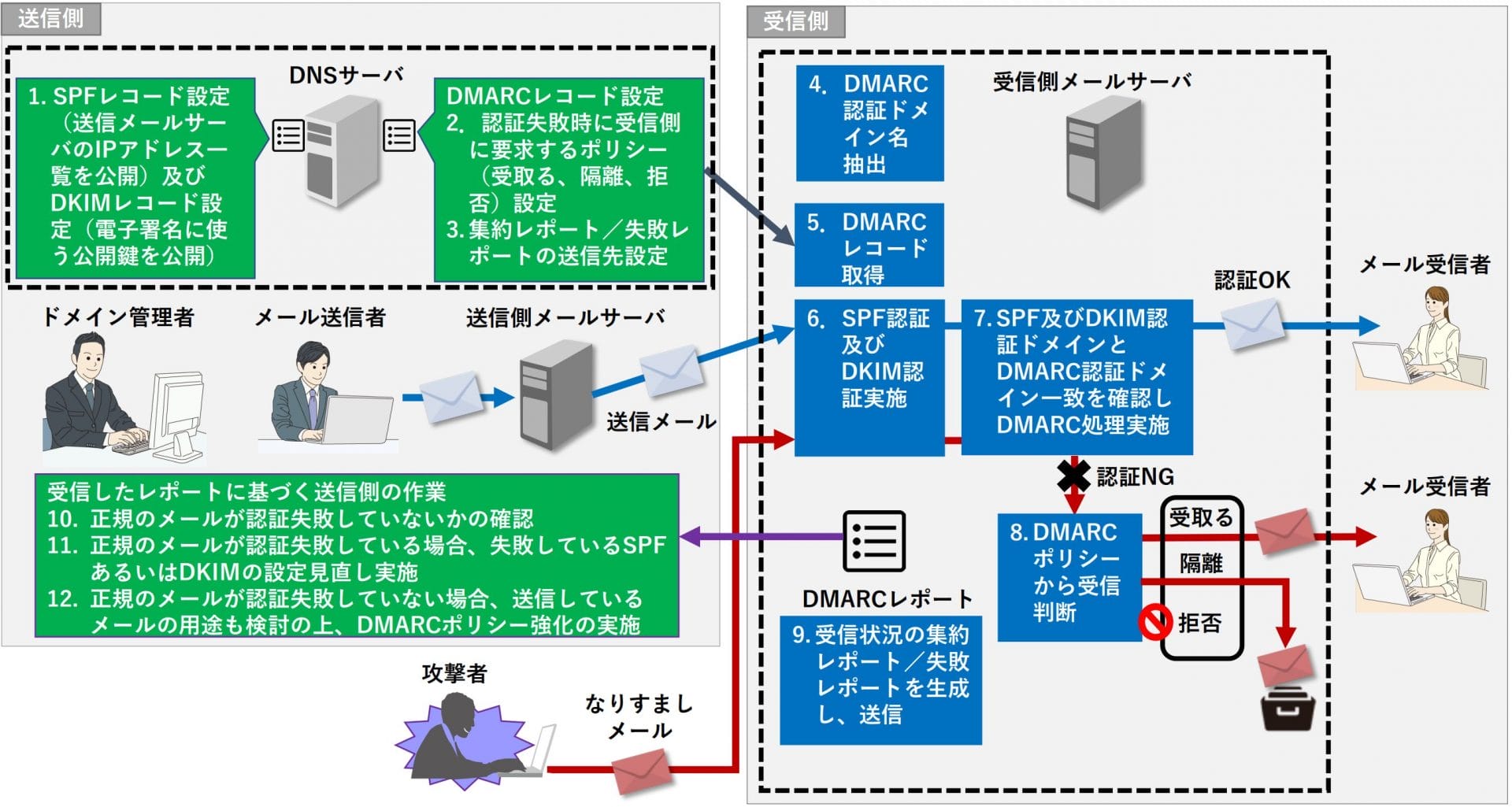

DMARC (Domain-based Message Authentication, Reporting, and Conformance) は、メールを介した詐欺行為を防止し、ドメインの悪用を抑制するためのメール認証ポリシーおよび報告プロトコルです。DMARCは、SPF (Sender Policy Framework) とDKIM (DomainKeys Identified Mail) といった既存のメール認証技術に基づき、偽装メールによる不正行為を防止する役割を果たしています。DMARCの主な特徴とメリットは以下の通りです。

特長

メリット

ピンチアウトで拡大

DMARCは送信者の正当性を保証し、受信者の信頼を確保するために重要な役割を果たします。正確な設定と運用によって、不正利用からブランドを守り、メールキャンペーンの効果を最大化することができます。