Netskope×SentinelOne連携活用:Device Classification機能の活用

EDR製品のSentinelOneとSASE製品のNetskopeの連携活用機能のご紹介として、本ブログではNetskopeのDevice Classification機能を活用し、SentinelOneエージェントの稼働有無を条件としたクラウド・SaaS・社内システムへの接続を自動制御する方法を紹介していきます。

■はじめに

EDR や SASE、VPN など複数のセキュリティ製品を従業員等の利用端末に導入することは、今や多くの企業で当たり前になっています。

一方で「導入しているはずのエージェントが、いつの間にか停止していた」「新入社員や委託先の端末に、想定どおり EDR が入っていない」といった“ズレ”も現場では発生します。このギャップが、クラウドサービスや社内システムへのアクセスにそのまま反映されてしまうと、思わぬセキュリティホールになりかねません。

本ブログでは、EDR 製品のSentinelOne と SASE製品の Netskope の連携機能として、

Netskope の Device Classification 機能を使って「SentinelOne エージェントの端末インストール有無」を条件にアクセス制御を行う方法を紹介します。

■Device Classification機能とは

まず初めに今回の連携で利用するDevice Classificationについて簡単に説明しますと、Device Classification機能はデバイスのポスチャチェックのように機能するルールを定義し、端末が管理端末(Managed Device)であるか、非管理端末(Unmanaged Device)であるかを判定する機能です。

このDevice Classification機能での端末状態結果をReal-time Protectionポリシーと組み合わせることで、端末状態に合わせた接続制御も可能となります。

詳細は以下のブログでも紹介していますので、合わせてチェックしてみてください!

- NetskopeのDevice Classification機能について

- NetskopeのDevice Classificationの設定方法①

- NetskopeのDevice Classificationの設定方法②

- Netskopeアップデート~Custom Device Classification機能について~

■設定例紹介

Device Classificationの設定(Netskope側)

Netskope管理コンソールへログインし、Settings>Manage>Device Classificationのページを開きます。

Device Classificationのグループがない場合は「New Device Classification」から新規グループを作成します。

※ちなみに当検証では「High Risk」というグループを作成してみましたが「S1-Healthy」や「EDR-Installed」など分かりやすい名前にすればよかったなと若干後悔…

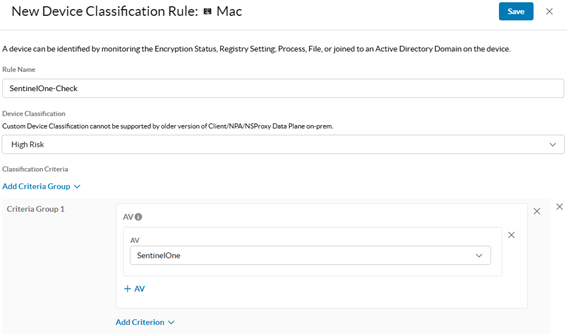

続いてとなりの「New Device Classification Rule」をクリックし、対象のOSを選び、ルールを作成していきます。

Rule Nameで任意のルール名を指定し、Device Classificationで先ほど作成したグループ「High Risk」を選択、さらに下の「Add Criteria Group」を押下し「AV」から「SentinelOne」を選択し「Save」で保存します。

暫くして設定が端末に反映されると、端末のNetskope Clientアイコンを右クリックし、「Client configuration」を押しますと表示されるポップアップにて以下のような表示がされます。

SentinelOneエージェントがインストールされている端末

SentinelOneエージェントがインストールされていない端末

赤枠部分のDevice Classificationの表示が異なっていること分かりますでしょうか?

アクセス制御の設定(Netskope側)

前段で作成したDevice Classificationの情報を条件にNetskopeでアクセス制御の設定を行っていきます。

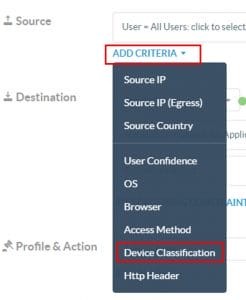

Policies > Real-time Protectionページの『NEW Policy』から新規ポリシー作成画面に移ります。Source項の「Add Criteria」からDevice Classificationを選択します。

Device Classificationの項目で作成したカスタムラベルを選択できるため制御対象としたいカスタムラベルを選択します。

その他の設定項目は通常通りのポリシー作成手順となります。

以下の例ですと、SentinelOneがインストールされていない端末(Unmanagedと判断されている端末)のクラウドストレージカテゴリーへのアクセスをブロックする。といったポリシーを作成しています。

DestinationをCloud AppやPrivate Appに変えていただければSaaSへのアクセス、社内システムへのアクセスも同様に制御が可能となります。

■さいごに

本ブログでは、SentinelOne と Netskope の Device Classification 機能を組み合わせることで、SentinelOne エージェントのインストール有無を軸に「信頼できる端末だけフルアクセスを許可し、それ以外は自動で制限する」設定方法を紹介しました。

是非、皆さまのお手元でもお試ししていただき、ご不明な点は当社エンジニアまでお問い合わせください。