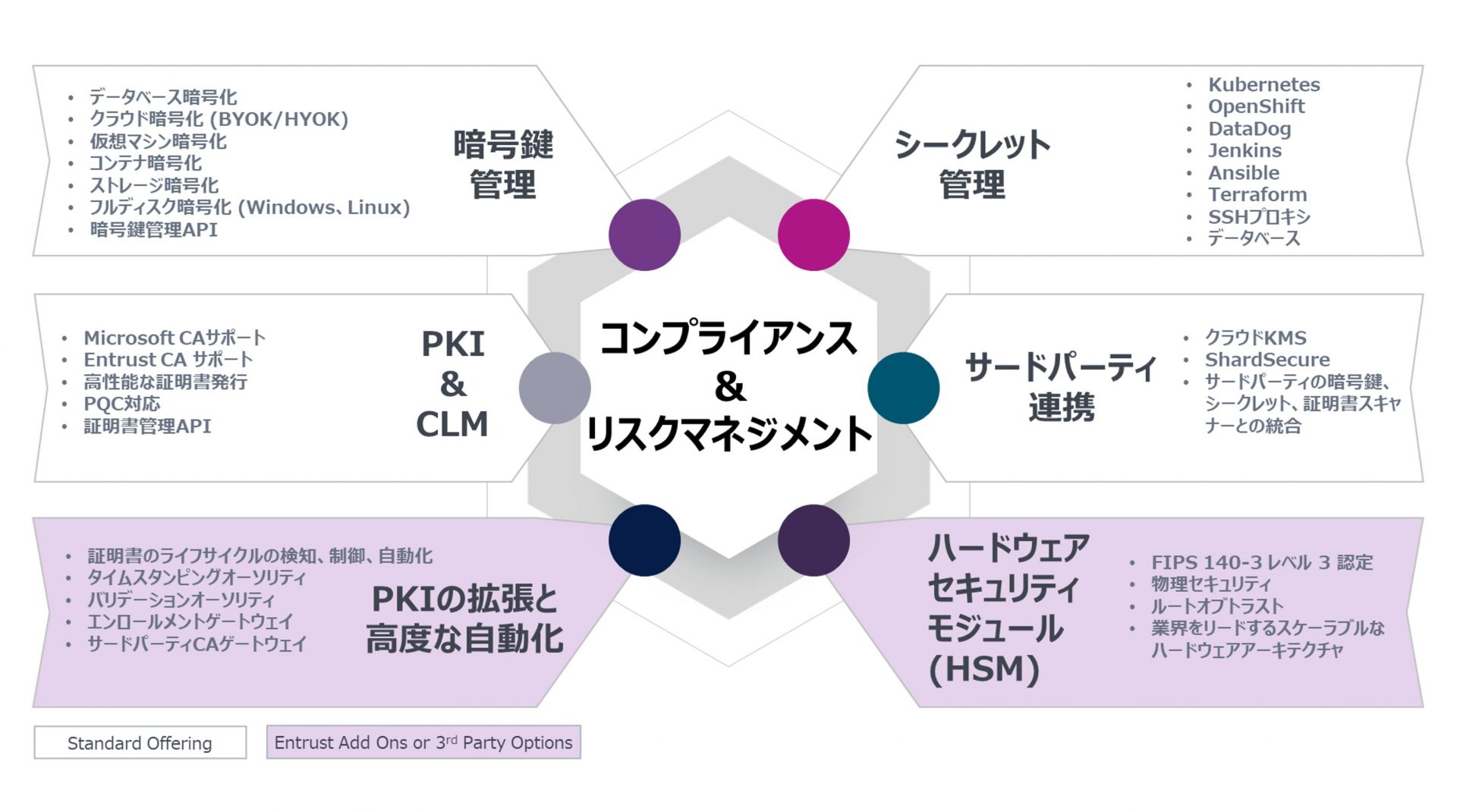

すべての暗号資産を一元管理する統合セキュリティプラットフォーム

Entrust | Cryptographic Security Platform (CSP)

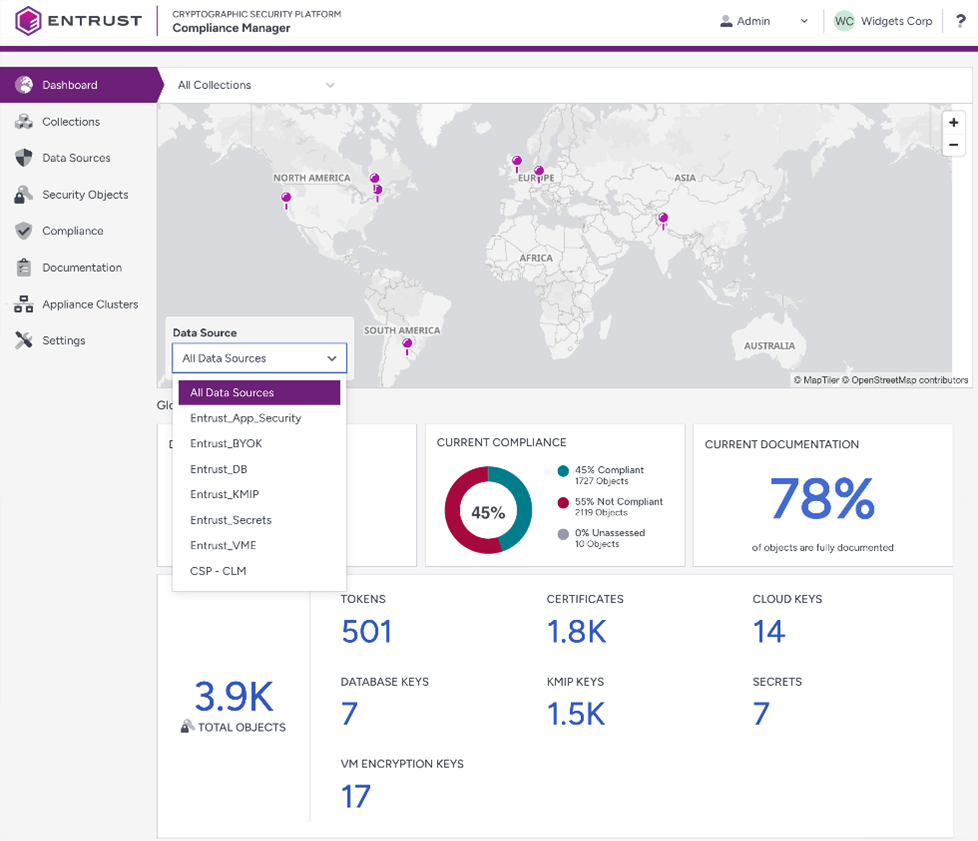

Entrust社のCryptographic Security Platform(以下、CSP)は、オンプレミスやクラウド環境に分散する暗号鍵・証明書・シークレットのライフサイクルを一元管理し、PKI機能による証明書発行・更新・失効の自動化を実現する統合セキュリティプラットフォームです。近年のクラウド利用や仮想化の拡大により、膨大な暗号資産の管理は複雑化しており、安全性と運用効率の両立が求められています。CSPは、暗号資産の所在や利用状況を可視化するクリプトインベントリを実現し、Vaultでの暗号資産管理とCompliance Manager(管理用GUIツール)による可視化・ポリシー運用を可能にします。

また、TLS証明書の有効期限が業界の規格変更により徐々に短縮され、2029年には47日まで短くなる見込みです。こうした変化に対し、CSPは証明書の発行・更新・失効の自動化を可能にし、管理負荷の軽減と運用リスクの低減を実現します。API連携による自動化、HSM連携による強固な鍵保護、詳細な監査ログ機能を備え、PCI DSS(クレジットカード業界標準)やNIST SP 800-130(鍵管理システム設計フレームワーク)といった規制要件への準拠を支援します。

ピンチアウトで拡大

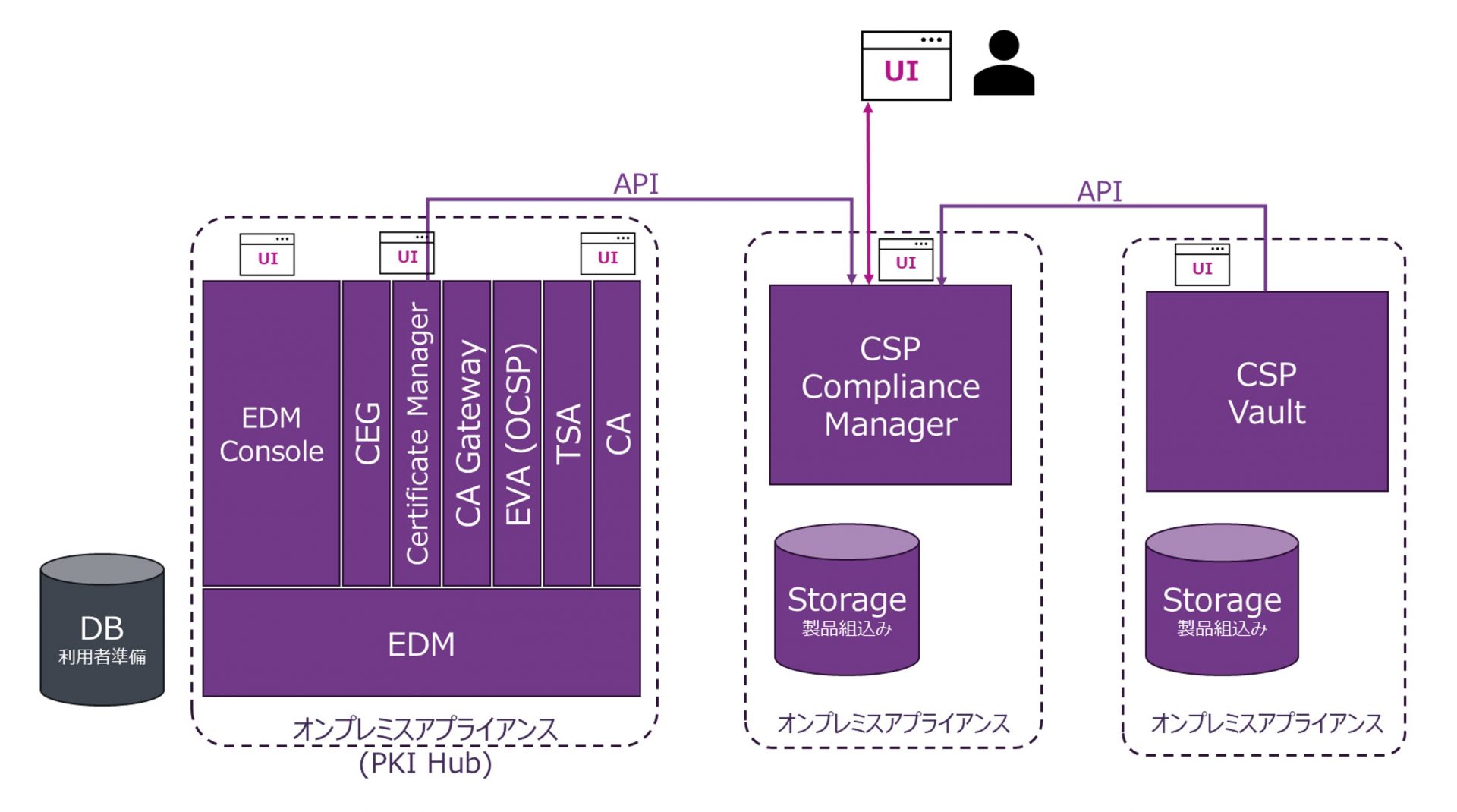

CSP製品は、「CSP Vault」、「CSP Compliance Manager」、「PKI Hub」の3つの仮想アプライアンスによって構成されています。

ピンチアウトで拡大

CSP Vault

実際に暗号化や鍵管理を行う仮想アプライアンスです。独自の分散型Vaultアーキテクチャを採用しており、機能ごとのVaultを作成すると管理用URLが発行されます。用途により様々な機能を持つVaultを構築可能です。

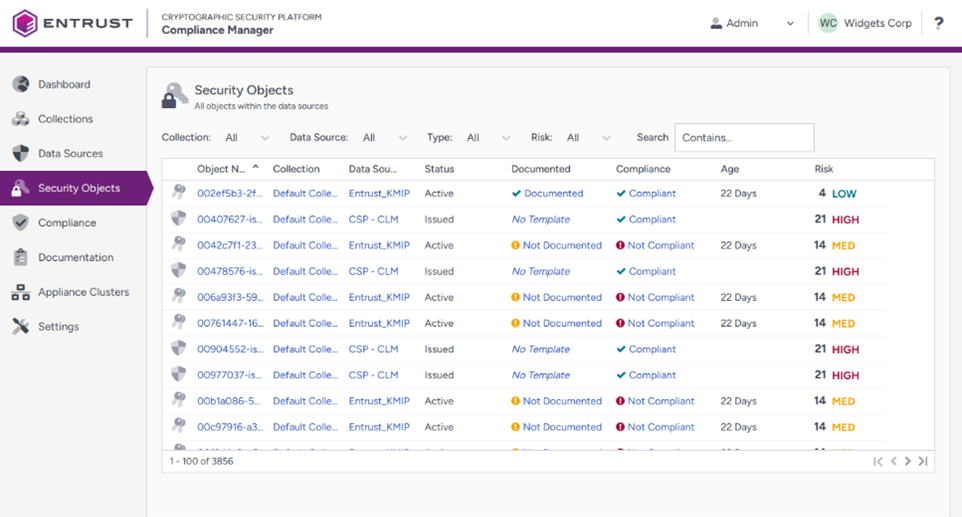

CSP Compliance Manager

VaultやPKIの統合管理やコンプライアンス管理を行うGUI仮想アプライアンスです。

PKI Hub

PKIコンポネントおよび証明書ライフサイクル管理のための仮想アプライアンスです。

オールインワンアーキテクチャでPKI基盤を提供します。

ピンチアウトで拡大

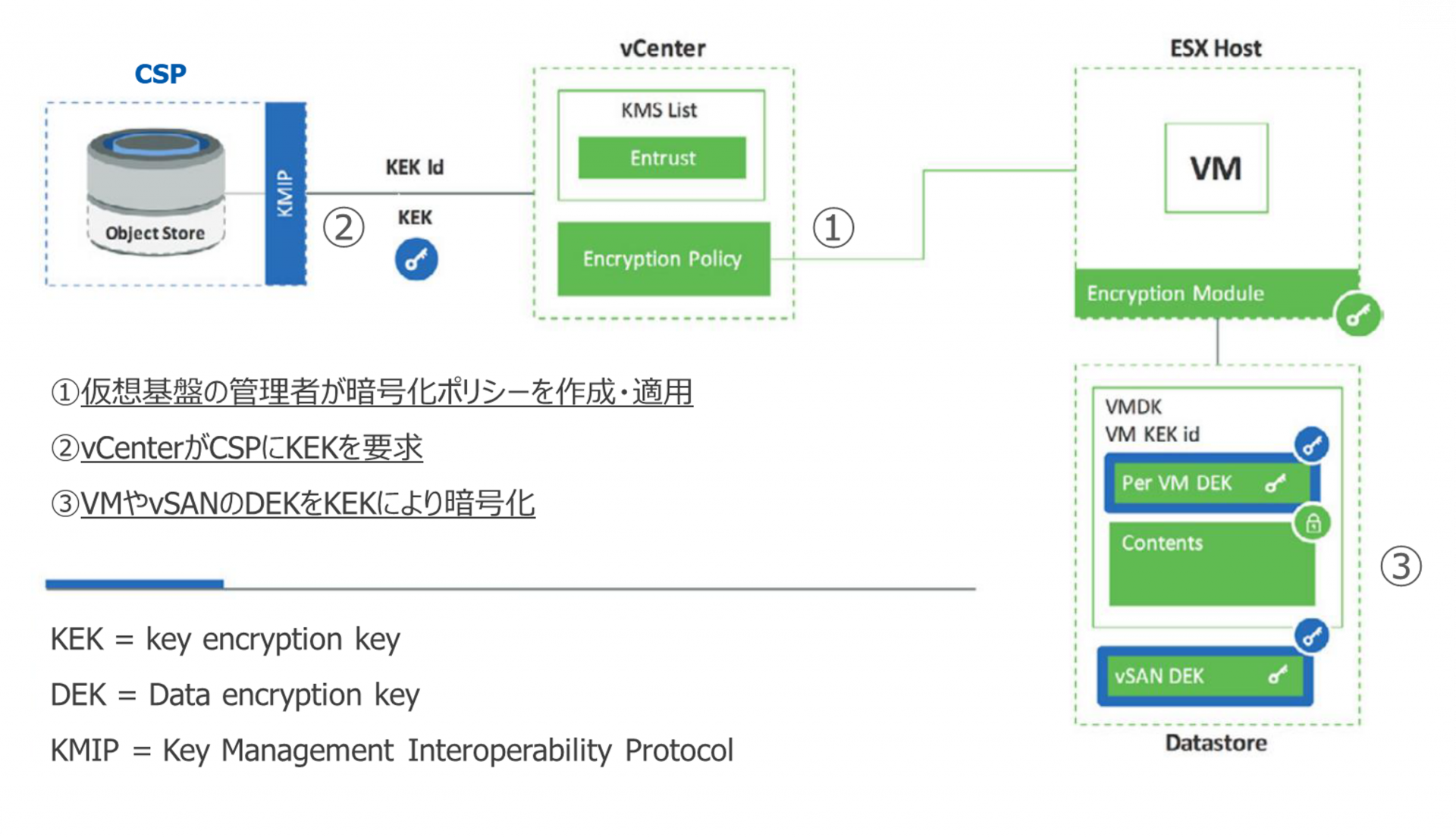

VMware vCenter鍵管理・暗号化の例

データベース、アプリケーション、ストレージ、クラウド等様々な環境で利用されているプロトコル「KMIP」

を利用した鍵管理をCSP Vaultで一任します。VMwareの認定KMSとしてKeyControl(旧CSP製品)が登録されています。

https://www.vmware.com/resources/compatibility/pdf/vi_kms_guide.pdf

ピンチアウトで拡大

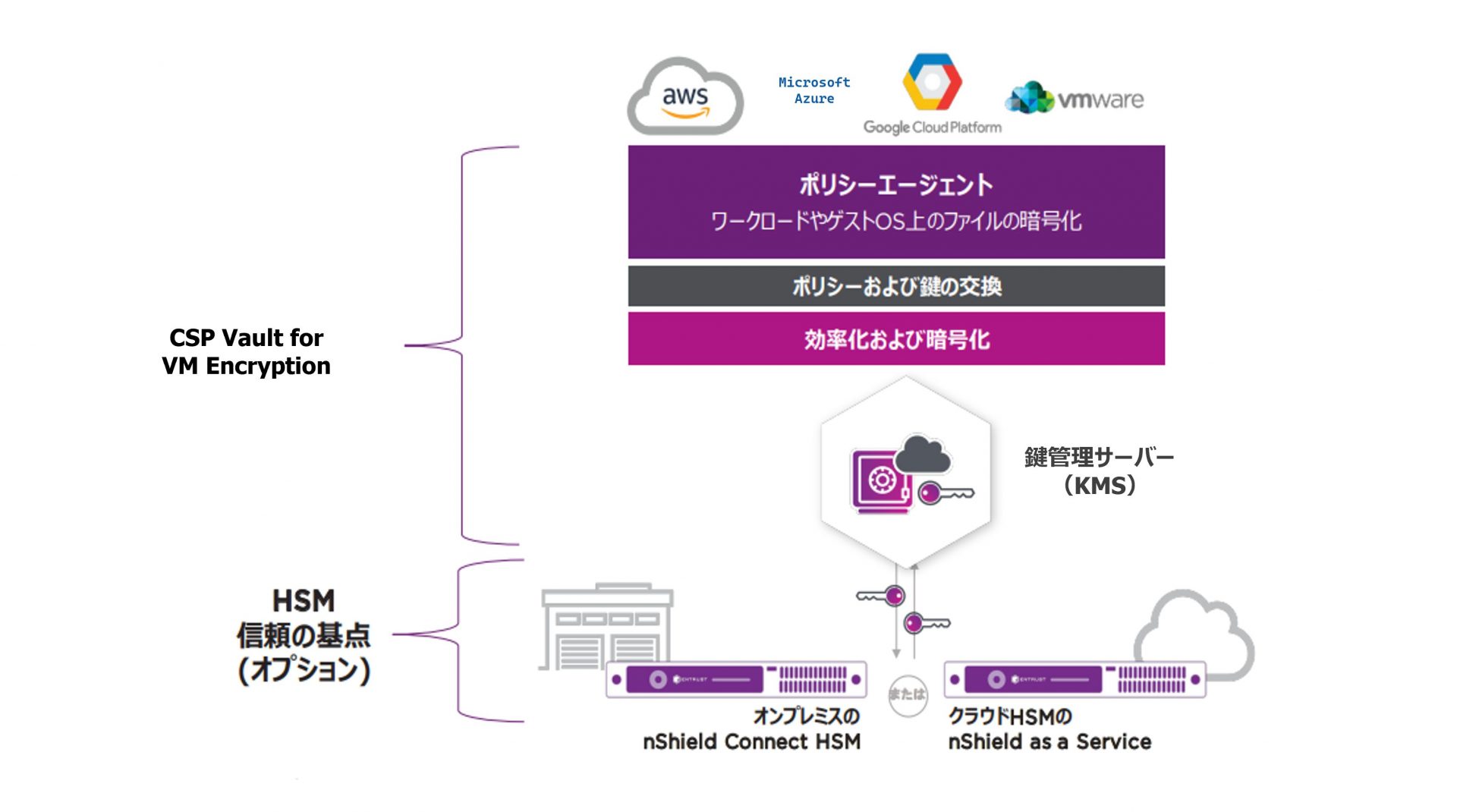

Vault for VM Encryptionの構成例。HSM及びクラウドHSM(nSaaS)はオプションで利用可能です。

ピンチアウトで拡大

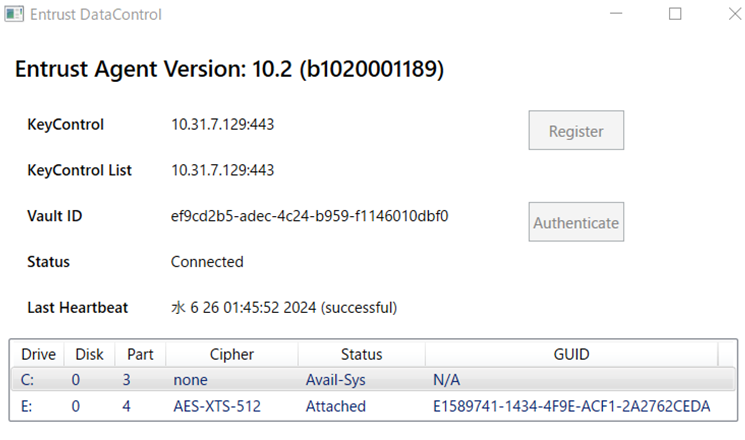

Eドライブの暗号化例

・オンプレ/マルチクラウド環境における仮想マシンのエージェントベースの制御/暗号鍵の管理が可能

・ドライブ、ディスクパーティションごとの暗号化、Linux のファイル/フォルダ階層の暗号化

★各ポイントで固有の鍵を割り当て

・AES-NI を利用した高速な暗号化を実施

ピンチアウトで拡大

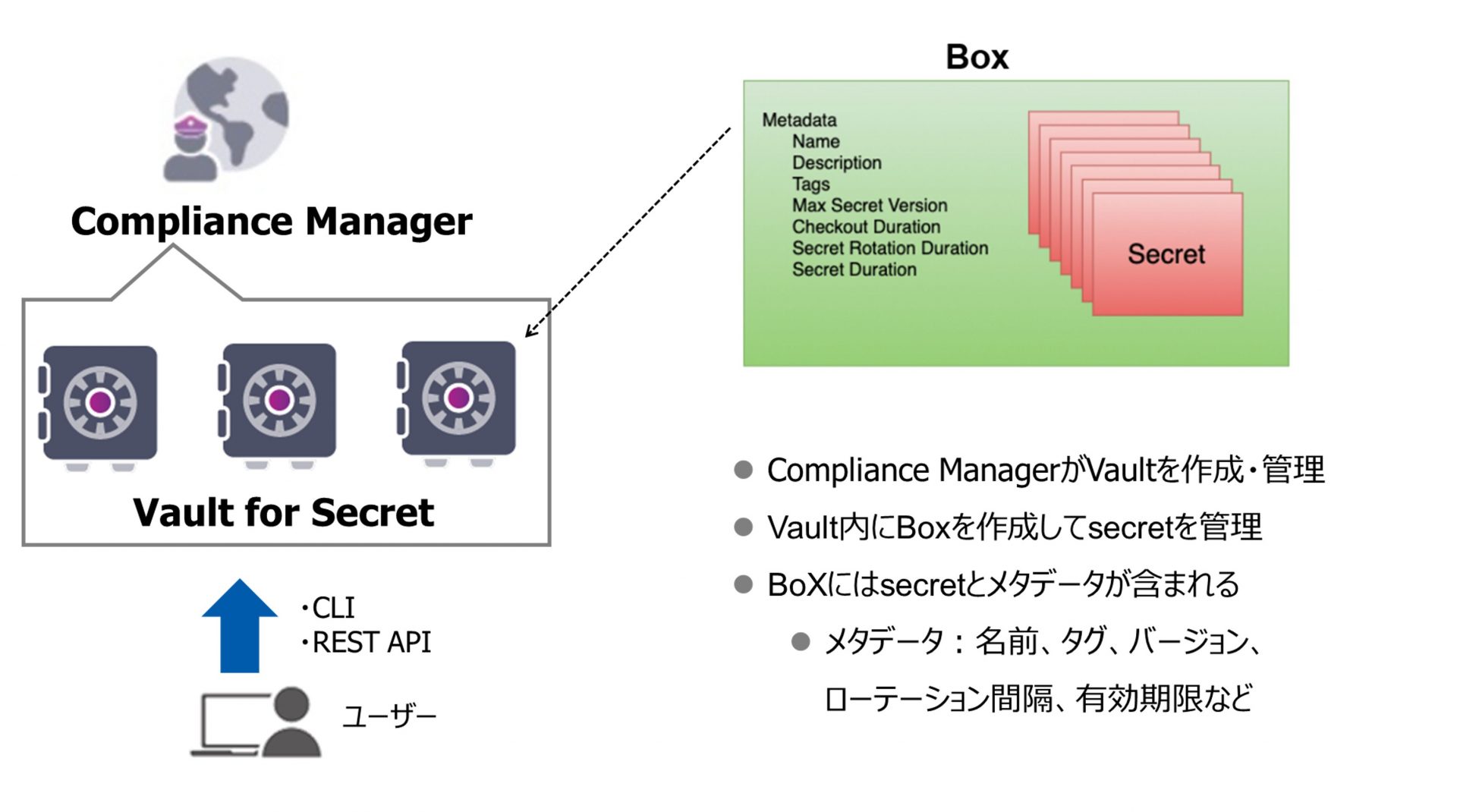

データベース、サーバー等のあらゆる環境に存在するシークレット情報を管理し、アクセスを厳密に制御できます。

・パスワード(ユーザ、DB、App)

・トークン情報

・暗号鍵(API、SSH、暗号化キー)

シークレットに有効期限を設定し、ローテーションさせることも可能です。

ピンチアウトで拡大

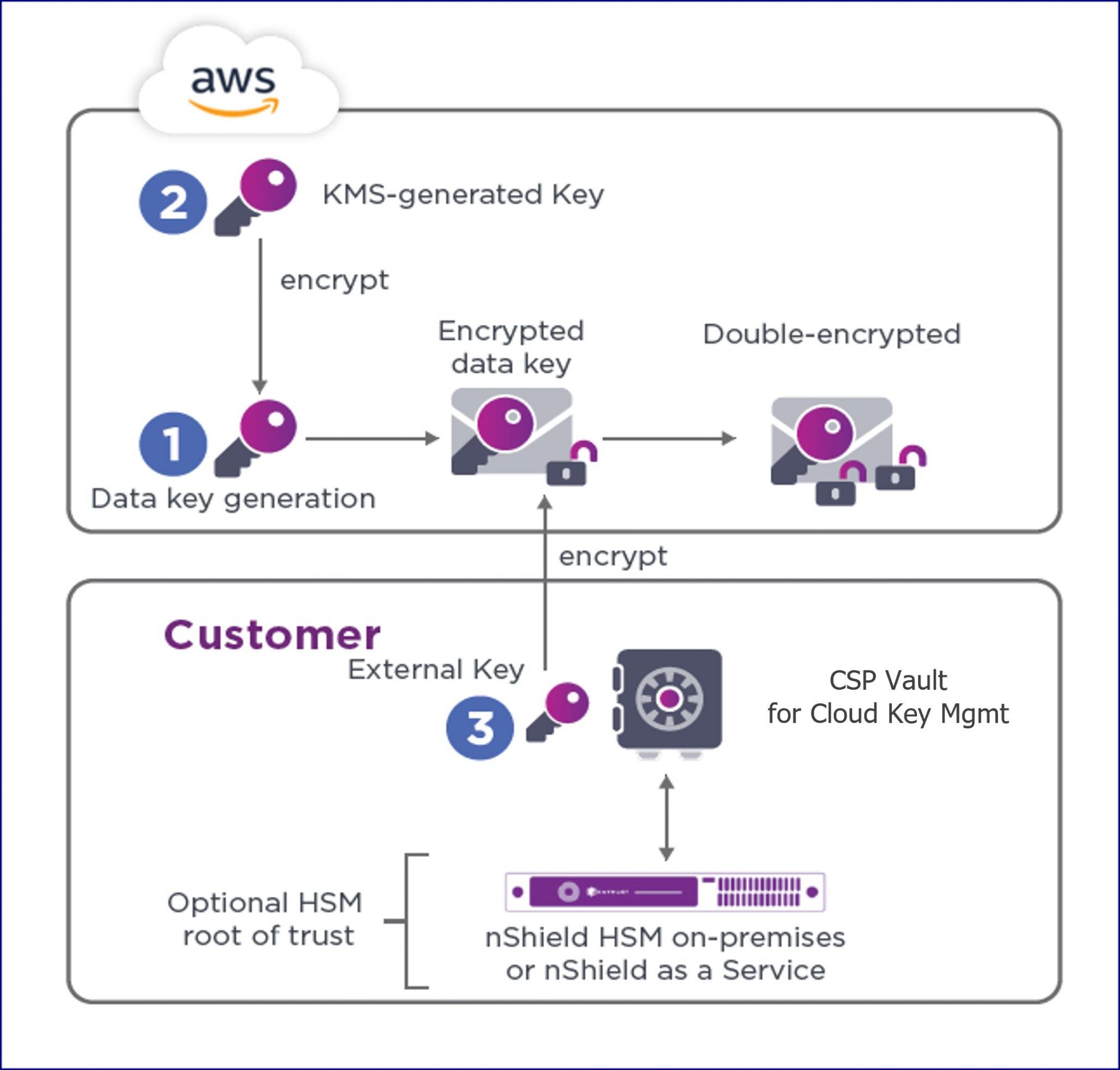

HYOKの二重暗号化例

BYOKは、「Bring Your Own Key」の略称です。 CSPで作成した独自の暗号鍵をクラウド環境へ持ち込み、利便性や柔軟性を損なわず、クラウド上のデータを暗号化して保護できます。

HYOKは、「Hold Your Own Key」の略称です。クラウド事業者のサービスがCSPのVaultを使用し鍵管理できます。二重キー暗号化DKEで、利用者が常に鍵を管理することが可能になります。

(BYOKは、一度プロバイダーに渡された鍵を利用者が管理することができない。)

対応済みのクラウドサービス

・AWS(Amazon Web Services)

・Microsoft Azure

・Google Cloud

・Salesforce

・Oracle Cloud

ピンチアウトで拡大

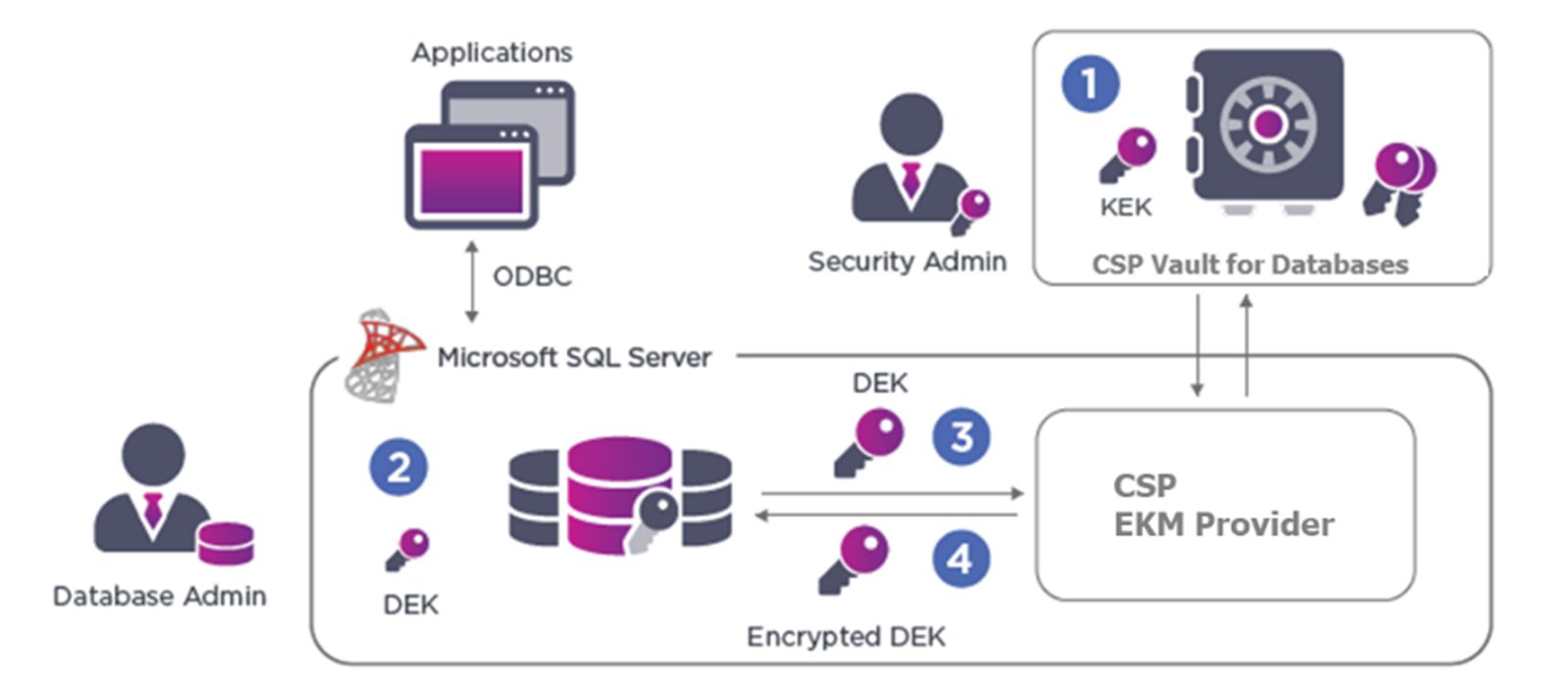

Microsoft SQL ServerのTDEを利用した暗号化例

データベースは多くの組織にとって重大なセキュリティリスクを抱えています。Microsoft SQLやOracle DatabaseのTDE(透過的データベース暗号化)機能のKEK(鍵暗号化鍵)をCSPで管理することで、よりセキュアなデータベース運用を実現します。本機能を使用する場合は、DBサーバーにEKM Provider softwareをインストールする必要があります。

対応済みのデータベースサービス

・Oracle Database

・Microsoft SQL Server

・MariaDB

・PostgreSQL

ピンチアウトで拡大

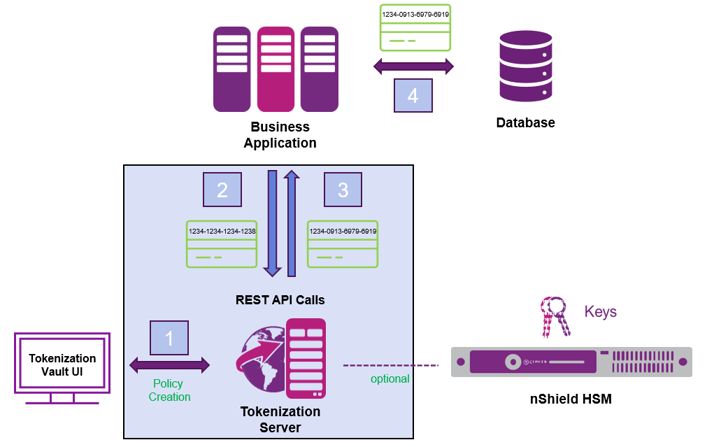

CSP Vaultを利用したトークナイゼーション実装例

Vault for Cryptographic APIs (Tokenization)を利用して機密データのトークナイゼーションやマスキングを行い、紐づく鍵を厳密に管理することができます。トークン化、鍵管理、管理者操作はREST APIで容易に実施可能です。

英数字データだけでなく、日本語、韓国語、中国語、その他複数の文字データのトークン化に対応しています。

サポートされているトークナイゼーションメソッド:

Format Preserving Encryption

Partial tokenization

Dynamic data masking

ピンチアウトで拡大

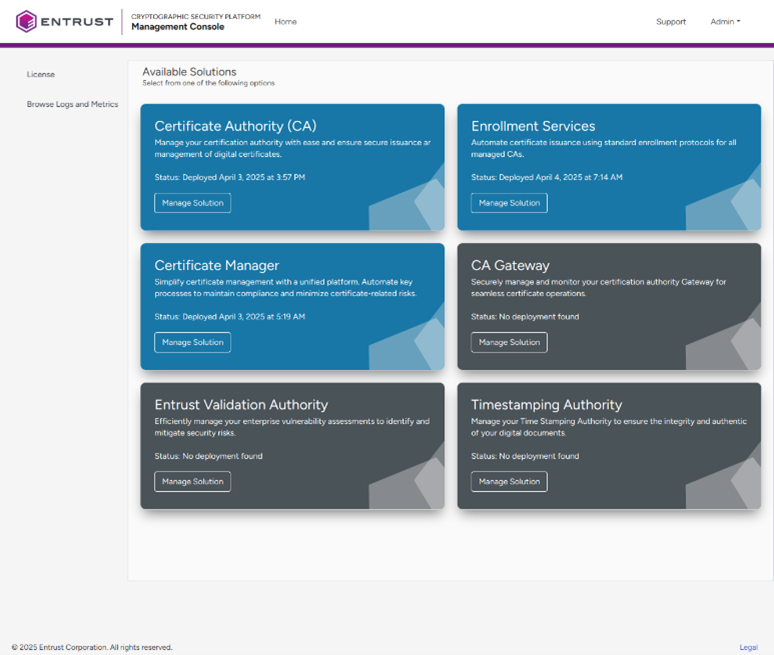

すべてのPKIシステムコンポネントを、1つの統合GUI画面から管理・デプロイすることが可能です。

※利用中のコンポネントが青色で表示されています。

PKIコンポネント一覧:

• Certificate Authority (CA)

• Certificate Manager (CLM - RA)

• CA Gateway (CA Connector)

• Certificate Enrolment Gateway (enrolment protocol)

• Timestamping Authority (TSA)

• Validation Authority (VA - CRL & OCSP)

• Plugin and 3rd Party Integration

ピンチアウトで拡大

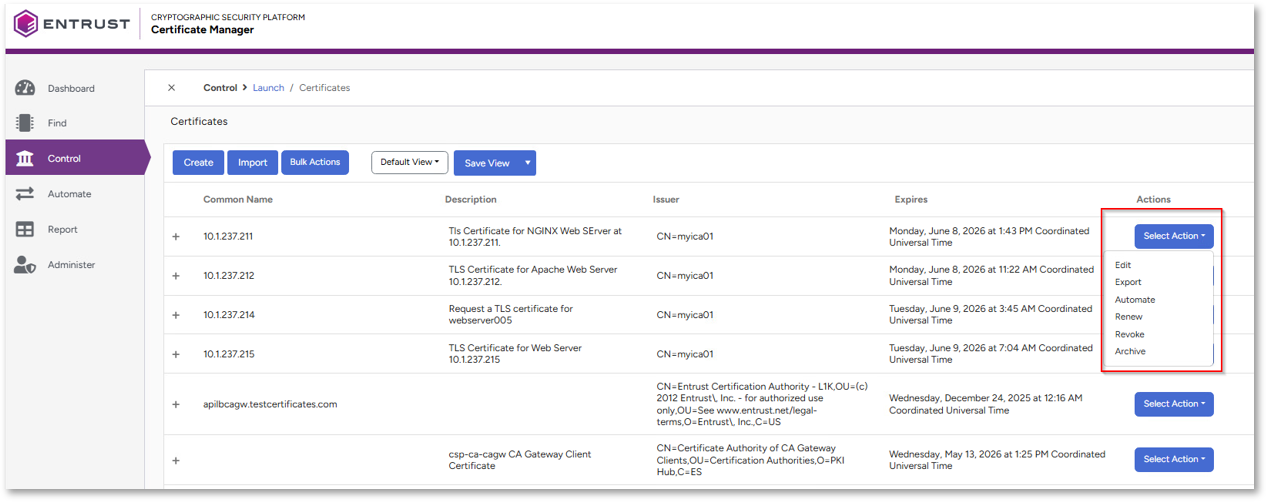

・証明書発行元のCAとリンクし、発行状況と結びつけて証明書を管理

・GUI画面からすべての証明書アクティビティ実行可能

・証明書の発行、更新、失効が可能 それらの自動化も可能

ピンチアウトで拡大

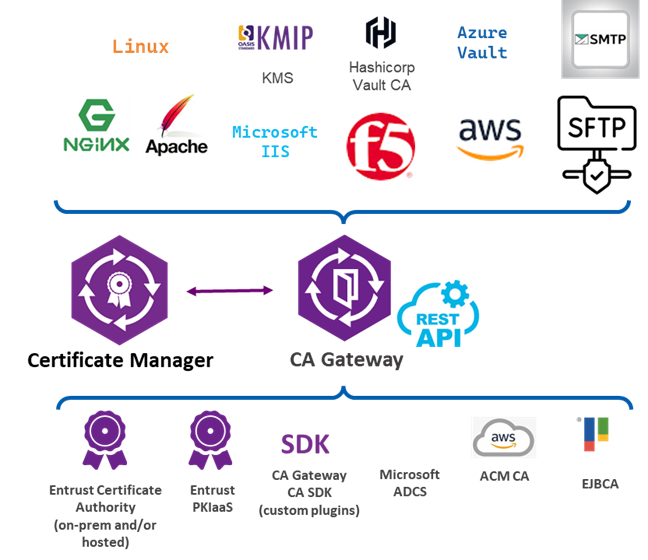

証明書登録ゲートウェイ(CEG)は、業界標準の登録プロトコル(ACME、SCEP、Intune、WSTEP、MDM、WS、CMP、EST)に対応しています。

ソース/宛先プラグインを使用して、Azure Vault、F5 BIG-IP、SFTP、KMIP などに接続し、証明書鍵へのアクセスや証明書の配布が可能です。また、Webサーバー自動化プラグインを用いると、CA から証明書を発行し、それらを Apache、Linux 上の Nginx、Windows 上の IIS などの Web サーバーに直接展開できます。

※今後、さらに多くのプラグインや統合機能が追加される予定です。現時点のサードパーティー製品対応状況の詳細につきましては、当社宛にお問い合わせいただければと思います。

ピンチアウトで拡大

ピンチアウトで拡大

・GUIで可視化された管理ソフトウェア

・コンプライアンス管理(可視化と文書化)

・グローバルな環境の集中管理が容易に

量子コンピューティングの進歩により、米国国立標準技術研究所(NIST)では、従来の非対称アルゴリズムは2030年までに非推奨、2035年に使用禁止とされています。また、米国家安全保障局(NSA)が発表した CNSA 2.0(Commercial National Security Algorithm Suite 2.0)でも、今後の国家安全保障システムにおいてPQC(耐量子暗号)を段階的に導入し、従来暗号を置き換えることが求められています。これらに対する備えとして、PQCへの移行を必要に応じて柔軟かつ迅速に進めること(クリプトアジリティ)が重要となってきます。Entrust CSPは、暗号鍵や証明書をはじめとした暗号資産の所在や利用状況の棚卸(クリプトインベントリ)を実現することで、どのシステムから優先的にPQCに移行すべきかを正確に把握し、組織全体のクリプトアジリティを高める基盤となります。

Entrust CSPは、RSA Conference 2025 Best of Show Award – Enterprise Security Tech部門を受賞しました。

Announcing the Enterprise Security Tech 2025 RSAC Best of Show Award Winners

ADEC(データ適正消去実行証明協議会)様にて、パブリック・クラウド上に保存されたデータの消去

(暗号化消去)を実現する、システム管理の審査およびデータ消去証明書発行の実証実験が行われ、

データ暗号化用仮想アプライアンスとしてEntrust社KeyControl製品(CSPの旧モデル)が採用されました。

詳細は、ADEC様公式ウェブサイトにてご覧ください。

パブリック・クラウド上に保存されたデータの消去(暗号化消去)を実現するシステム管理の審査およびデータ消去証明書発行の実証実験を実施 | 新着情報 | データ適正消去実行証明協議会

PCI DSS(Payment Card Industry Data Security Standard)

HIPAA(Health Insurance Portability and Accountability Act)

NIST(National Institute of Standards and Technology) SP800-53, SP800-130

GDPR(General Data Protection Regulation)等

■Entrust CSP Solution Brief

■PKI機能による証明書のライフサイクル管理(CLM)

■Vaultによる暗号鍵やシークレットの管理

■ファイル暗号化

■RESTライクAPIによる暗号処理/トークナイゼーション

■クラウド鍵管理(HYOK)

■特権アカウントのSSHアクセス制御(PASM)