暗号化消去のお話

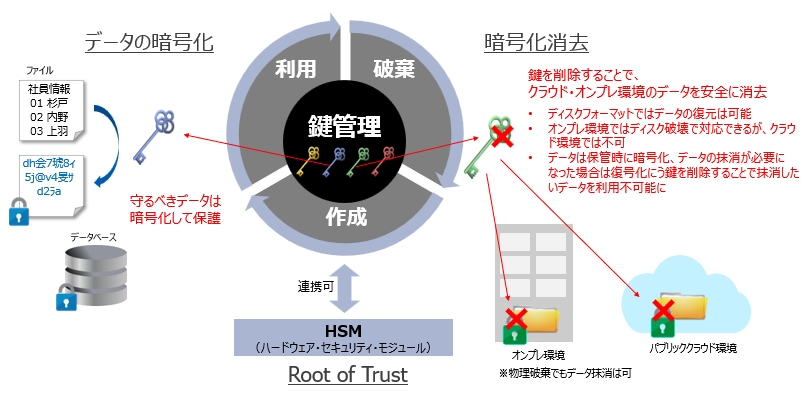

ISMAPでは、暗号化だけでなく、暗号鍵を利用者が管理・消去できることが求められています。クラウド環境では鍵を破棄してデータを無効化する「暗号化消去」が重要です。

本記事では、暗号化消去と暗号鍵ライフサイクル管理についてご紹介します。

ISMAPって聞いたことありますか?

政府情報システムのためのセキュリティ評価制度(Information system Security Management and Assessment Program)のことで、政府が求めるセキュリティ要求を満たしているクラウドサービスを予め評価・登録しておくことで、政府のクラウドサービス調達におけるセキュリティ水準の確保を図り、クラウドサービスの円滑な導入を促進することを目的とした制度です。

小難しいですが、ざっくり言うと、政府が使っていいクラウドかどうかをセキュリティ面でチェックして“お墨付き”を与えておく制度です。各省庁や自治体がクラウドサービスを使う時に、本当に安全?情報漏洩しない?など毎回チェックするのは大変なので、予め第三者が厳しく評価して、基準を満たしているクラウドだけを登録しておく、これがISMAPです。国家サイバー統括室・デジタル庁・総務省・経済産業省で運営されています。

私が所属する部署では、HSM(ハードウェア・セキュリティ・モジュール)、暗号化・鍵管理製品(KMS)などのセキュリティ製品を取り扱っていますが、いちエンジニアとして注目しているのは、やはり以下の項目です。管理基準は米国NISTのSP800-53がベースとなっています。

10 暗号

10.1 暗号による管理策 管理目的:情報の機密性、真正性及び/又は完全性を保護するために、暗号の適切かつ有効な利用を確実にするため。

10.1.1 情報を保護するための暗号による管理策の利用に関する方針は、策定し、実施する。

10.1.1.9.PB クラウドサービス事業者は、クラウドサービス利用者に、当該利用者 が処理する情報を保護するために暗号技術を利用する機能を提供し、ま たは、暗号技術を利用する環境についての情報を提供する。

10.1.2 暗号鍵の利用、保護及び有効期間(lifetime)に関する方針を策定し、そのライフサイクル全体にわたって実施する。

10.1.2.20.PB クラウドサービス事業者は、クラウドサービス利用者に、当該利用者の管理する情報の暗号化に用いる暗号鍵を当該利用者が管理し消去する機能を提供し、または、当該利用者が暗号鍵を管理し消去する機能を実装するために必要となる情報を提供する。

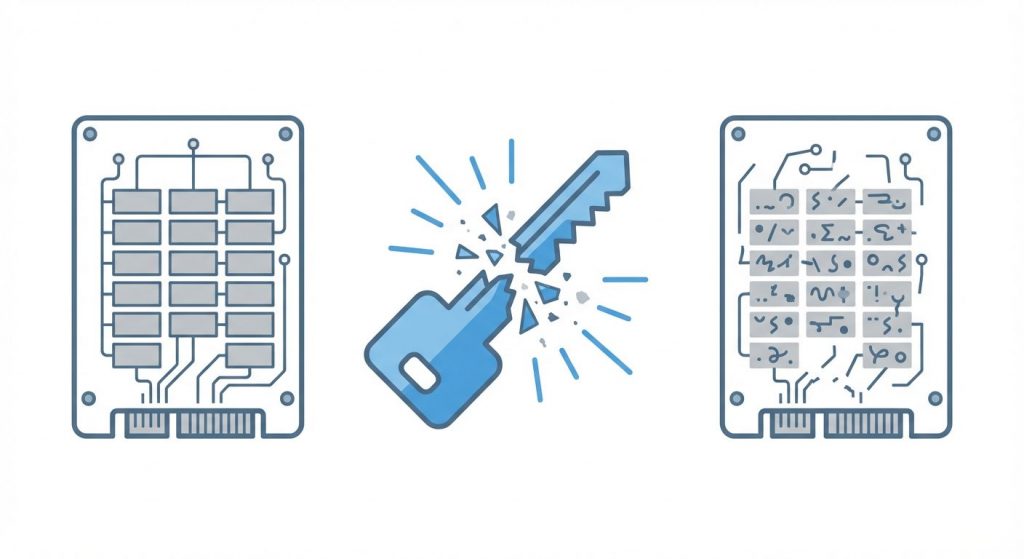

データ保護のための暗号化は今では一般的ですが、ISMAPでは「暗号化で使う鍵を利用者が管理して消去する機能を提供」、という要求事項があります。昨今クラウド利用が進む中で、多くの企業はAWS等のパブリッククラウドを利用されていると思いますが、クラウド上の機密データを破棄するにはOSのフォーマットだけでは不十分で、比較的簡単にデータは復元できてしまいます。データを自社環境のサーバー上に保存している環境であれば、データ廃棄時に物理的にHDDを破壊することでデータ消去は可能ですが、クラウド環境ではそうはいきませんよね。。

これを解決するソリューションがISMAPでも言及されている「暗号化消去」です。

論理的消去ともいわれます。データ保管時に暗号化しておき、データの抹消が必要になった場合は復号化に使用する暗号鍵を削除することで抹消したいデータを利用不可能にし、実質的にデータの消去を実現するスキームです。ISMAPでは、この「暗号化消去」もデータ消去の方法の一つとして定義しています。

政府が利用するクラウドサービス事業者に「暗号化消去」の実装を義務付けているということは、民間企業様や一般のクラウド利用者も「暗号化消去」によるデータ消去の運用を取り入れた方がセキュリティ面で望ましい、ということを暗に示していると読み取れますね。

さて、もともとデータ消去については、2014年に制定された米国NISTのSP800-88rev1でSanitization(データ抹消)として定義されていました。システム廃棄時や資産廃棄時のデータ削除のお作法は昔から様々なガイドラインで要求事項として記載されていますが、金融業界であれば、FISC(一般財団法人金融情報システムセンター)のガイドライン、製造業であれば、自工会(日本自動車工業会)/部工会(日本自動車部品工業会)のサイバーセキュリティガイドライン、経産省のサプライチェーン強化に向けたセキュリティ対策制度(2026年度施行予定)などなど、国内だけでも挙げれば切りがありません。

SP800-88も当初は従来のHDDや物理環境におけるデータ抹消を意図していましたが、IoTやクラウド利用が復旧したことでより実用的なデータ抹消方法としてCryptographic Erase(CE):「暗号化消去」が定義されており、2025年にSP800-88rev2として更新されました。

この「暗号化消去」を実現するためには、暗号鍵の作成、そしてその鍵を使った暗号化についても触れなければいけません。機密データを暗号化するたには暗号鍵が必要です。この鍵が外部に漏洩してしまっては誰でも復号化できてしまうため、耐タンパーの性質を持ったHSMと呼ばれるデバイスで鍵を作成することが理想的です。そして、この鍵を使って守るべきデータを暗号化して適切にデータを保護、データが不要となったら鍵を破棄します。

このように、データ保護の観点は、これらの鍵の作成~利用~破棄までの一連のライフサイクル管理が非常に重要になってきます。

クラウド環境で暗号化によるデータ保護を実現する場合、ただ暗号化することがベストプラクティスとは言えません。クラウド事業者に鍵管理を任せるのではなく、自分自身で管理することが理想です。(データ主権の担保)

当社の取り扱っているThales社のCipherTrust Manager(CDSP)製品であれば、これらのライフサイクル管理を容易に実現できます!鍵管理だけでなく、あらゆる場所にある機密データの検知や分類、ファイルやデータベースの透過暗号(アプリケーションの改修等は不要、既存システムに影響なく導入可)、クラウド上の鍵管理(BYOK/HYOK)やサードパーティ製品の鍵管理(KMIP連携)をしたり、レポートとして出力する監査機能まであり、様々な環境に点在した鍵の管理とデータ保護やコンプライアンス準拠をこのCipherTrust Managerが実現してくれます。仮想版、物理アプライアンス版、HSM搭載のアプライアンス版など豊富なラインアップを取り揃えていますので、柔軟な構成で導入が可能です。

ちなみに、暗号鍵というよりは証明書の管理もしたい、というユーザー様にはEntrust社のCSP(Cryptographic Security Platform)という製品が最適です。昨今TLSサーバー証明書の有効期限が47日に短縮されることが話題となっていますが、CSPを利用することでマルチベンダーの証明書を管理・自動更新できます。また、PQC(耐量子暗号)対応の証明書もサポートしていたり、PQC対応に向けたクリプトインベントリの作成も容易に実現できます。PKIまわりに精通したEntrust社だから提供できる製品ですね。

当社はワールドワイドでHSMのトップベンダーであるThales社とEntrust社の製品を取り扱っている国内唯一の代理店です。少しでも話が聞きたいと思っていただけたら、当社までお問合せ下さい。課題解決に向けて最適なソリューションを提案させていただきます。

DDoSやランサムウェア攻撃などのサイバー攻撃が増え続けていて、毎日のようにニュースに取り上げられています。明日は我が身です。守りを固めて、未来を守る。セキュリティ対策の見直しもぜひ。