Wiz Attack Surface Managementで外部公開リスクを見極める

WizのASM機能で、クラウドの外部公開設定が本当にインターネットから到達・悪用可能かを確認し、危険なエンドポイントを見つけ出す方法を解説します。

WizのASM機能とは

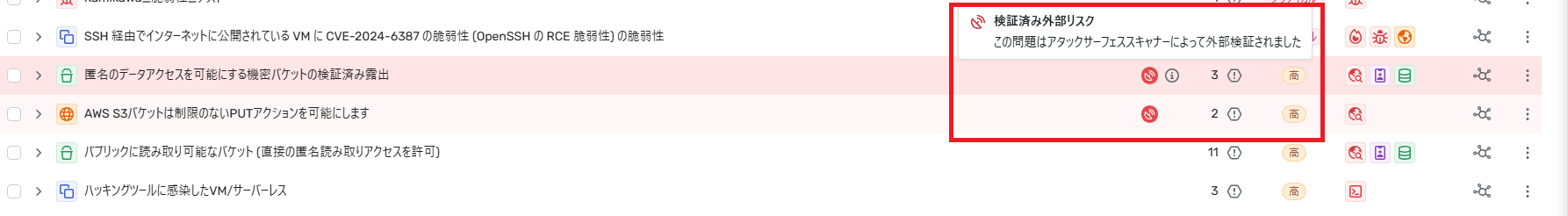

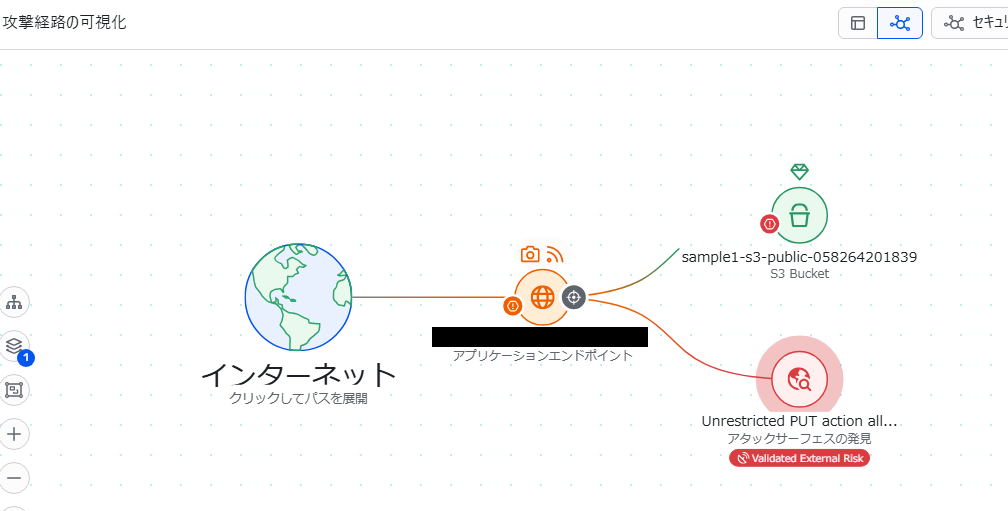

Wizのエージェントレススキャンを利用することで、エンドポイントが外部公開されているかどうかを確認することができます。また、Attack Surface Management(ASM) を使うと、ポートスキャンと HTTP(S) リクエストで、インターネット側から実際に到達できるかどうかを検証できます。さらに、到達可能なエンドポイントに対して設定ミスや既知の脆弱性が実際に悪用可能かどうかをチェックし、そのうえで攻撃経路やデータの位置を踏まえて「どれを優先して修正すべきか」を絞り込めます。

この結果、「設定上は公開だが実際には WAF などで守られているもの」と「インターネットから本当に到達できてしまう危険な入口」とを切り分けられます。特に、ASM で検証済みリスクとしてマークされているものは外部から到達可能であり、現実に悪用されうる状態だと判断されたものなので、優先的に対応すべき対象になります。

スキャン設定と運用上のポイント

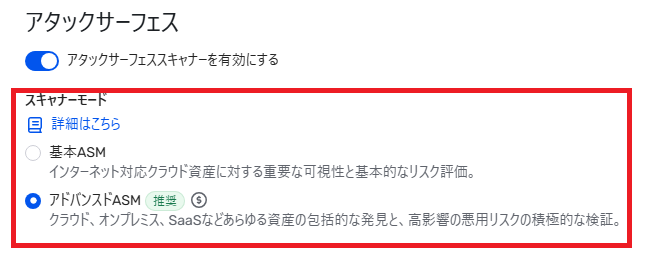

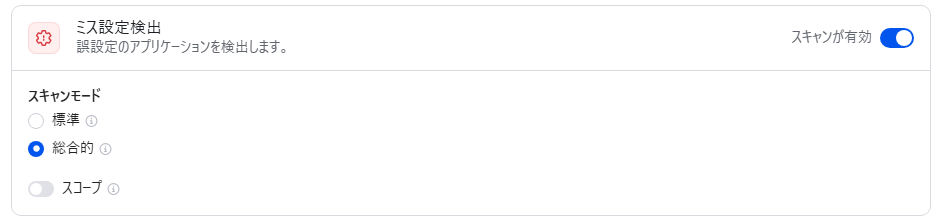

次に、スキャン設定と運用面でのポイントです。スキャン内容は、スキャナーモード(基本 ASM / アドバンスド ASM)とスキャンモード(標準 / 総合的)の組み合わせによって変わり、検証の内容と深さも変わります。例えばアドバンスド ASM では、公開されているエクスプロイト手法をもとにファイルアップロードや簡単なコード実行(whoami などの安全なコマンド)といったテストを行い、「この脆弱性が実際に悪用可能か」を確認しにいきます。

このようなスキャンを行うと、WAF のアラートが発生したり、監視ログが増える可能性があります。そのため ASM スキャンを有効化する際は、どのエンドポイントを対象にするかを事前に確認し、監視チームとも認識を合わせておくことをおすすめします。

また、アドバンスド ASM ではスキャン対象が増えるほど利用ライセンス数も増えるため、どこまでをスキャンに含めるかはあらかじめ意識しておく必要があります。

スキャン対象は柔軟に設定できますので、まずは開発環境などからスキャンを有効にし、検証済みリスクの出方や WAF/監視への影響、利用ライセンス数を確認してから本番環境に適用する、という進め方も可能です。

まとめ

ASM を使うと、クラウド設定として外部公開されているかどうかだけでなく、実際に外部からアクセス可能かどうか、さらにその入口が現実に悪用されうる状態かどうかまで確認できます。「設定上は公開されているが WAF などで守られている状態」と「インターネットから誰でも到達できてしまう危険な状態」を切り分けられるため、外部公開リスクの全体像を整理しやすくなります。