ペネトレーションテストを自動化するPenteraとは?

近年ガイドライン等でペネトレーションテストの必要性が述べられています。しかし、手動でのペネトレーションテストは、検査期間の長さや、テスターの練度による結果の差などの課題があります。

このブログでは、手動のペネトレーションテストと比較して総合的なコストが安く、検査期間も短く、検査対象を広くとることが可能で、自動でペネトレーションテストを実施できるPenteraの紹介をします。

はじめに

サイバー攻撃の手法が日々進化し攻撃の数も増えている中、企業のセキュリティ対策も巧妙化する攻撃に対応した新たなステージの対策が求められます。

そして現在、多くの企業でサイバー攻撃の対策として、脆弱性診断や手動のペネトレーションテストが実施されています。

しかし、脆弱性診断では脆弱性を検出できますが、サイバー攻撃を行われた際の検証までは実施できないため、攻撃を防ぐことができる環境となったのか判断できず、手動のペネトレーションテストは頻度準備や検査に時間を要する点や、広範囲の検査の困難性、テスト実施者による検査の精度といった課題があります。

このような課題を解決することができるのが自動でペネトレーションテストを実施することができるプラットフォームであるPenteraです。

この記事でPenteraがどのような製品でどのような検査が可能なのか、製品の概要について紹介します。

Penteraとは?

Penteraは、企業のネットワークやシステムに対して、実際の攻撃者が用いる手法で自動的に攻撃を実施し、攻撃結果からシステムに潜む具体的なリスクの可視化・評価するプラットフォームです。いわゆるペネトレーションテストを自動で行うことができる製品であり、従来の脆弱性診断ツールが理論上のリスクを指摘するのに対し、Penteraは実際の攻撃を模倣・実施することで、現実的な被害シナリオを明らかにすることが可能です。これにより、企業は具体的なリスクを把握し、効果的な対策を講じることが可能となります。

また、Penteraは契約期間内であれば何度でもペネトレーションテストを実施することが可能なため、複数回実施することにより1回のテスト当たりの費用が手動のペネトレーションテストと比較して安くなる、といったケースもあります。

検査対象に合わせた3つの製品と2つのオプションライセンス

サイバー攻撃の対象となる資産や経路のことをアタックサーフェスと呼びます。アタックサーフェスの例として、Webサイトなどの外部公開資産、内部ネットワーク、クラウド環境などがあげられます。

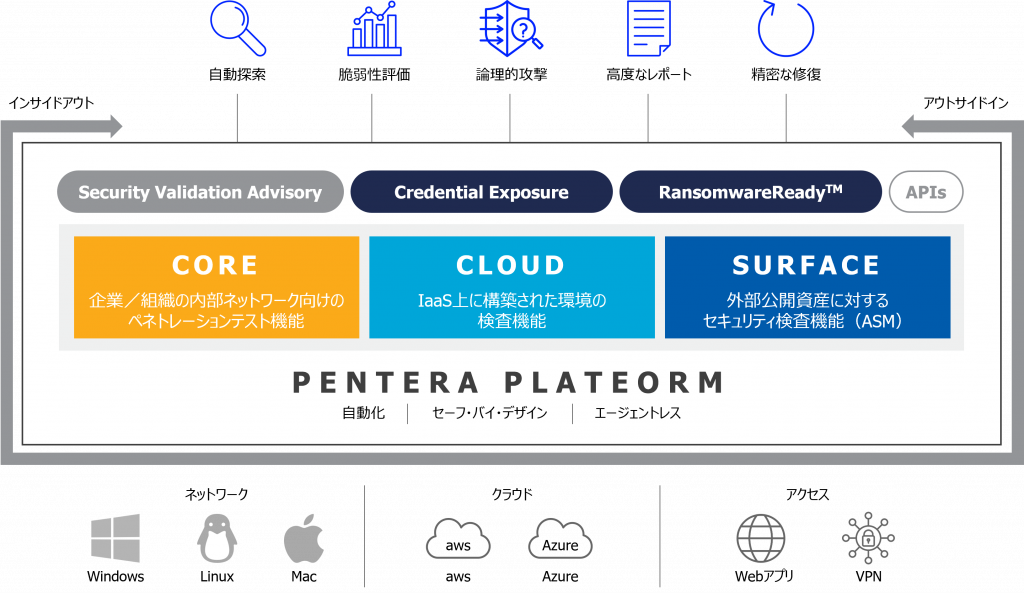

Penteraは、内部ネットワークの検査を行うPentera Coreをベースに、外部公開資産の検査を行うPentera Surface、クラウド環境への攻撃の検査としてIaaS環境の検査を行うPentera Cloudを用いた検査対象の拡張が可能で、これら3つの製品を組み合わせることによって攻撃表面(アタックサーフェス)のほぼ全域をカバーすることが可能なため、より安全性の高い環境の構築に役立てることが可能となります。

また、実際のランサムウェアの動作を模倣し、安全に被害想定を検証することが可能なRansomwareReady、漏えいした認証情報の検査が可能なCredential Exposureといった追加ライセンスも用意されています。

Pentera Core:内部ネットワークの防御力を検証

Pentera Coreは、企業の内部ネットワークに対するセキュリティ評価を自動化するペネトレーションテストツールです。実際の攻撃者が行う手法を模倣し、ユーザー、ホスト、サーバー、アプリケーション設定などを自動的に検出・分析します。これにより、内部からの脅威や潜在的な侵入経路を明らかにすることで、「管理者のアカウントが奪取されたか」など攻撃による具体的な被害想定と被害に基づく優先的に対処すべきリスクの特定をPenteraによる自動的なペネトレーションテストを実施することが可能です。

ペネトレーションテスト手法のBlackBox・GrayBoxテスト、ランサムウェアの被害想定の検証やActive Directory内のアカウントのパスワード強度検査などシナリオに基づいた検証を実施可能なTarget Testingなど、豊富なテスト手法が用意されています。

Pentera Surface:外部公開資産の脆弱性を可視化

Pentera Surfaceは、企業の外部に公開されているウェブサイトやアプリケーション、IPアドレスなどの資産を対象に、継続的な監視と評価を行います。オープンソースインテリジェンス(OSINT)を活用して資産を特定し、攻撃者の視点から潜在的な脆弱性を洗い出します。これにより、外部からの攻撃リスクを事前に把握し、効果的な対策を講じることが可能となります。

Pentera Cloud:クラウド環境のセキュリティを検証

Pentera Cloudは、企業が利用するIaaS環境(AWS、Azure)に対するセキュリティ評価を自動化します。クラウドネイティブな攻撃手法を模倣し、ワークロード、ストレージ、データベース、ID管理などの構成を分析します。これにより、クラウド特有の脆弱性や設定ミスを特定し、オンプレミスとのハイブリッド環境におけるリスクを包括的に評価します。

RansomwareReady:ランサムウェア攻撃への備えを強化

RansomwareReadyはPentera Coreに適用可能なライセンスで、実際のランサムウェア攻撃を安全に模倣し、企業の防御体制を検証するモジュールです。具体的には、REvil、Conti、Maze、最新のLockBit 3.0などの手法も再現可能です。

- 侵入経路の可視化:

攻撃者がどのようにネットワーク内のシステムに侵入するかを検証。 - 防御策の有効性:

エンドポイント保護やセキュリティ制御が実際の攻撃に対してどの程度有効かを評価。 - 対応計画の検証:

インシデント発生時の対応計画が適切に機能するかを確認。

このモジュールにより、企業はランサムウェア攻撃に対する実践的な備えを強化できます。

Credential Exposure:漏えいした認証情報のリスクを可視化

Credential Exposureは、漏えいした認証情報(ユーザー名やパスワード)が自社のシステムに与えるリスクを評価するモジュールです。

- 漏えい情報の確認:

- 実際のリスク評価:

収集した情報をPenteraの検査に用いて、攻撃者がどのようにシステムにアクセスする可能性があるかを検証。 - 対策の提案:

リスクの高い認証情報を特定し、無効化やパスワードの変更などの具体的な対策を提案。

このモジュールにより、企業は漏えいした認証情報による潜在的な侵入リスクを事前に把握し、迅速な対応が可能となります。

製品利用のメリット

Penteraを利用することによって、以下のようなメリットが得られます。

- アタックサーフェスの網羅的な対策

外部資産や内部ネットワーク、IaaSのクラウド環境といった攻撃のきっかけとなるポイントやそれを利用した攻撃経路であるアタックサーフェスに対して、自動的かつ網羅的な対処を短時間で実施することが可能です。 - 攻撃手順の可視化

実際の攻撃手順を再現し、どのように脆弱性が悪用されるかを具体的に示します。これにより、攻撃の全体像を理解しやすくなります。 - リスクの優先順位付け

検出された脆弱性に対して、ビジネスへの影響度や攻撃の容易さを考慮し、対処すべき優先順位を明確にします。 - 具体的な対策の提案

各脆弱性に対して、具体的な修正方法や防御策を提示し、迅速な対応を支援します。

これによりセキュリティ担当者は、アタックサーフェスの網羅的な対処と、どのリスクに優先的に対処すべきかを迅速に判断し、効果的なセキュリティ強化を実施することが可能となります。

まとめ

Penteraは、実際の攻撃手法を自動的にシミュレーションすることで、企業のセキュリティ体制を現実的かつ包括的に評価するプラットフォームです。これにより、企業は具体的なリスクを把握し、優先順位をつけて効果的な対策を講じることができます。サイバー攻撃が高度化・巧妙化する現代において、Penteraのようなサイバー攻撃とその被害想定の検証を行えるツールを活用することは、企業の信頼性の維持に不可欠と言えるでしょう。

また、近年ガイドライン等でペネトレーションテストの必要性が述べられています。ガイドラインの要件を満たすために、手動のペネトレーションテストと比較して総合的なコストが安く、検査機関も短く、検査対象を広くとることが可能で、自動でペネトレーションテストを実施できるPenteraを利用することが可能となります。

次回以降のブログで、ライセンスやテスト結果、それぞれの項目について詳細を紹介していきます。