経営リスクを抑えるSaaS統制|Valenceで認可外アプリを一掃する

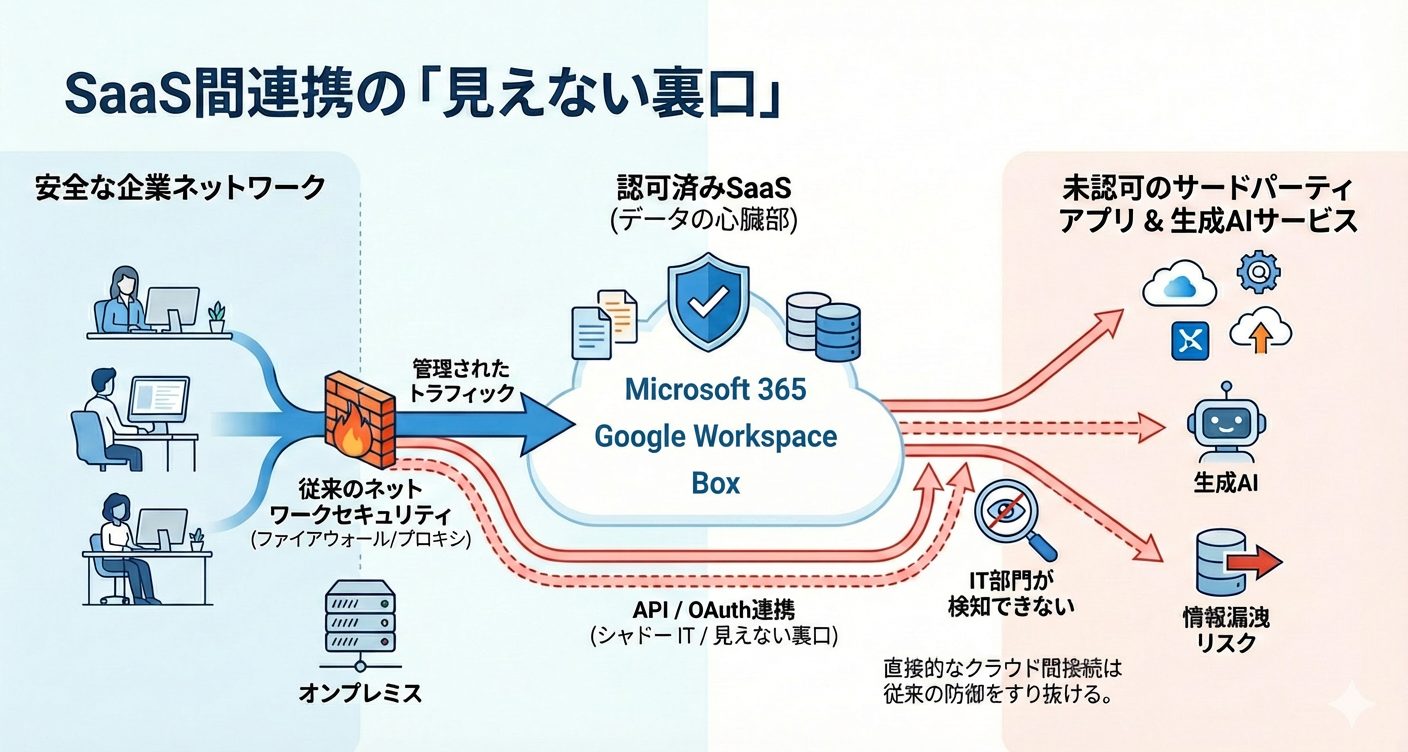

Microsoft 365やGoogle Workspace、BoxなどのSaaSは、今や企業の経営基盤そのものと言えます。しかし、利便性の裏でユーザーが独断で行う「SaaS間連携によるシャドーIT」は、情報システム部門の管理をすり抜け、重要データへの「永続的な裏口」を作り出します。

従来のネットワーク防御では検知が困難なこの盲点を、SSPM製品「Valence」でいかに可視化し、認可アプリのみが動く「理想的な統制環境」を構築するのか。本記事では、その具体的な手法を解説します。

1. 「知らない」が最大の経営リスクになる時代

社員が「業務を効率化したい」という善意から、数クリックで外部の生成AIサービスや便利なクラウドツールを自社アカウントに連携させるケースが増えています。

このとき、情報システム部門が認知していない場所で、企業の機密データへの アクセス権 が第三者サービスに付与されていることがあります。

しかも、こうした連携は SaaS同士がAPIで直接つながっている ため、従来のネットワーク監視や端末管理だけでは把握が困難です。

これが、現代のセキュリティにおける「見えない裏口」となっています。

上層部が認識すべきビジネスインパクト

-

サプライチェーン攻撃の起点

連携先のスタートアップや無料ツールが攻撃を受けた際、そこを足掛かりとして自社の中核データへ不正アクセスされるリスクがあります。 -

コンプライアンスの形骸化

「どのデータが、どの第三者サービスへ流れているか」を説明できない状態では、内部監査や顧客監査において信頼を大きく損ないます。 -

設定の“生き残り”による永続的なリスク

一度許可されたアクセス権(OAuthトークンなど)は、社員がそのツールの利用をやめた後も、明示的に設定を解除しない限り有効なケースが少なくありません。

つまり、「今は使っていないが、アクセス権だけが残っている」状態が、気付かないうちに蓄積していきます。

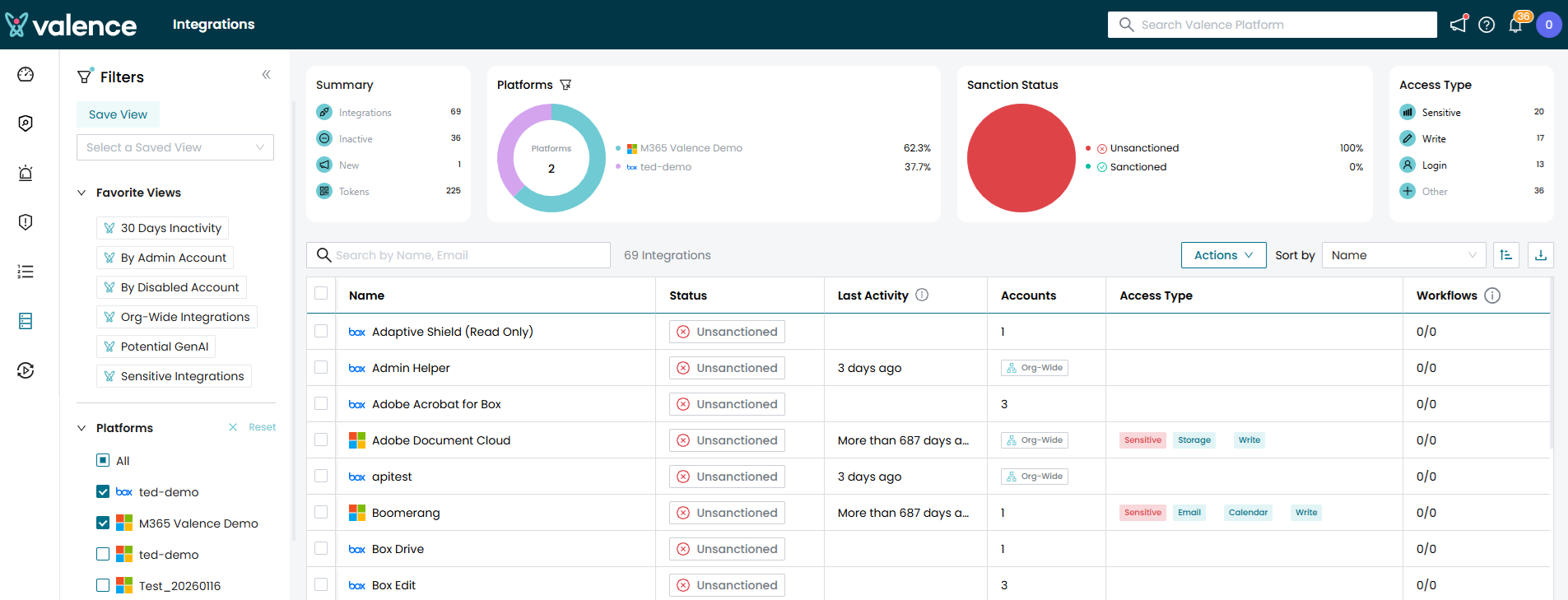

2. Valenceによる「Integrations Inventory」の可視化

Valence の中核機能である Integrations Inventory は、主要なSaaSに接続されたすべてのサードパーティアプリケーションを一元的に可視化するための機能です。SaaS側の設定情報や統合情報を直接収集・解析することで、隠れた連携も含めて洗い出すことができます。

経営視点で重要な可視化項目

Integrations Inventory では、次のような情報を一覧で確認できます。

-

権限の深さ

各アプリケーションが「読み取りのみ」なのか、「読み書き権限」や「管理者相当の権限」まで持っているのかを把握できます。 -

利用実態

最後にいつ利用されたかといったアクティビティ情報から、「事実上使われていないのにアクセス権だけが残っている連携」を特定できます。 -

生成AIサービスの特定

組織のデータにアクセスしている生成AI関連サービスを判別し、最新のテクノロジーに起因するリスクにも対応できます。

これらの情報をもとに、「どのSaaSに、どの外部サービスが、どのレベルの権限で接続しているのか」を 経営レベルで説明可能な形 に整理できる点が、Valence の大きな特長です。

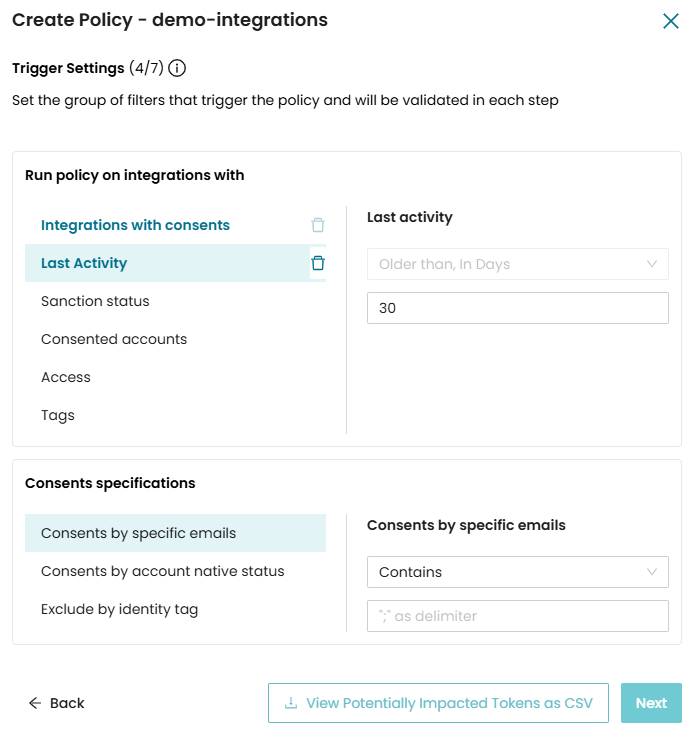

3. 「自動対処ポリシー」によるリスクの抑制と是正

可視化の次に重要となるのが、リスクに対する 実効性のある対処 です。

Valence では、あらかじめ定義した条件に基づき、リスクのある連携を自動で処理する Remediation Policies(是正ポリシー) を作成できます。

ポリシーは、平たく言えば「どのような条件の連携を検出し、どのような手順で通知・確認・遮断するか」を定義したワークフローです。

通知だけを行う 手動運用 から、条件を満たしたものは自動で権限を削除する 全自動運用 まで、段階的に調整できます。

運用例:休眠状態の連携を自動クリーンアップ

長期間利用されていない外部連携は、攻撃対象領域(アタックサーフェス)を広げるだけの存在になりがちです。

Valence では、次のようなワークフローを自動化することができます。

-

検知

例として、「最後の利用から 30 日以上経過している外部連携」を自動的に抽出します。 -

ユーザーへの確認(Outreach)

抽出された連携の利用者に対して、チャットやメールで

「このアプリケーションは、現在も業務で必要ですか?」

と自動で確認を行います。 -

自動切断(Revocation)

利用者が「不要」と回答した場合、あるいは一定期間(例:14日間)応答がない場合は、当該連携のアクセス権限を自動的に削除します。

このように、業務部門とコミュニケーションを取りながら、一定のルールのもとでアクセス権を整理していくことで、情報システム部門は膨大な手作業から解放され、より戦略的なガバナンス設計に注力できるようになります。

4. 目指すべきゴール:認可済みアプリのみのセキュアな環境

SSPM 運用の最終的な目標は、「情報システム部門が安全性を確認し、認可したアプリケーションのみがSaaSに接続されている状態」 を維持することだと考えています。

-

「どこの誰が作ったのか分からないアプリ」をゼロに近づけること

-

本当に業務に必要なツールだけをホワイトリストとして管理すること

これらを継続的に実現できれば、SaaS の利便性を損なうことなく、強固なガバナンスを確立できます。

理想的な環境へのステップ

-

現状の全体像を把握する

Valence の Integrations Inventory を用いて、「今、誰が、どのSaaSに、何をつないでいるのか」をまずは洗い出します。 -

精査とポリシー策定

業務上の必要性とセキュリティ基準を照らし合わせ、不要なアプリケーションを整理しつつ、どの条件で自動クリーンアップを行うかといったポリシーを設計します。 -

継続的な監視と是正

未認可アプリが新たに接続された場合でも、検知・対処できるサイクルを構築し、クリーンな状態を継続的に維持します。

まとめ:攻めのデジタル経営を支える“守り”の一手

シャドーITを力ずくで抑え込むのではなく、Valence のようなツールで 正しく見える化し、自動で整理する仕組みを持つこと が重要だと考えています。

設定の「内側」からリスクを常時監視し、インシデントが顕在化する前に手を打つ。これが、企業の信頼を守り抜くための次世代セキュリティのスタンダードになっていくはずです。

お問い合わせのご案内

本記事では、SaaS 連携によるシャドーITがもたらす経営リスクと、その対策としての Valence 活用イメージをご紹介いたしました。

東京エレクトロンデバイスでは、

-

貴社のSaaS利用状況に応じたリスク診断

-

デモ環境を用いた画面イメージのご紹介

なども含めてご支援が可能です。

詳細なご説明やデモのご依頼につきましては、ぜひお気軽にお問い合わせください。