見た目は人間、中身はBot!? 進化するBot攻撃とその対策

近年、人間のように振る舞う高度なBot攻撃が増えています。

ECサイトを狙う巧妙なBotによる攻撃は従来のWAFだけでは不十分です。

より高度なセキュリティ対策を実現できるF5のBot対策ソリューションをご紹介します。

みなさん こんにちは

あつふみです。

突然ですが、Botの被害というと、どのようなものを想像されるでしょうか?

DDoS攻撃に利用されるイメージもあるかと思いますが、近年、人間のように振る舞う高度なBotの攻撃が急増しています。

実は、こうした巧妙なBotの攻撃は、従来のWAF(ウェブアプリケーションファイアウォール)だけでは十分に守れない場合があります。

本ブログでは、人間のふりをする高度なBot攻撃にはどんなものがあるのか、またなぜWAFでは防げないのか、そしてそのようなBot攻撃に対応する、F5社のBot対策ソリューションをご紹介します。

人間のふりをするBot攻撃の代表例

まず「人間のふりをするBot」による攻撃には、どんなものがあるのでしょうか。

以下に、ECサイト等を狙う人間のふりをするBot攻撃の代表例をいくつか挙げます。

- 買い占め(スニーカーボット・チケットボット)

限定商品がECサイトで販売され、そのサイトにBotが殺到し正規のユーザーが購入できない。

発売直後に「完売」、数分後に転売サイトで高額販売されてしまう。 - クレジットマスター(Carding)攻撃

流出済みのカード番号や組み合わせをBotが高速に入力して決済を試行する。

成功すると不正利用され、EC事業者がチャージバックの損失を負担することに。 - アカウント乗っ取り(Credential Stuffing)

パスワード再利用を狙ってBotがリスト型攻撃を実行。

成功すると個人情報漏洩、ポイント不正利用、社内侵入など多様なリスクがある。

この中で特に「クレジットマスター攻撃」や「アカウント乗っ取り」は、IPA(情報処理推進機構)が発表している情報セキュリティ10大脅威 2025 [個人]に該当している攻撃であり、実際に多くの人が被害を受けている深刻な脅威です。

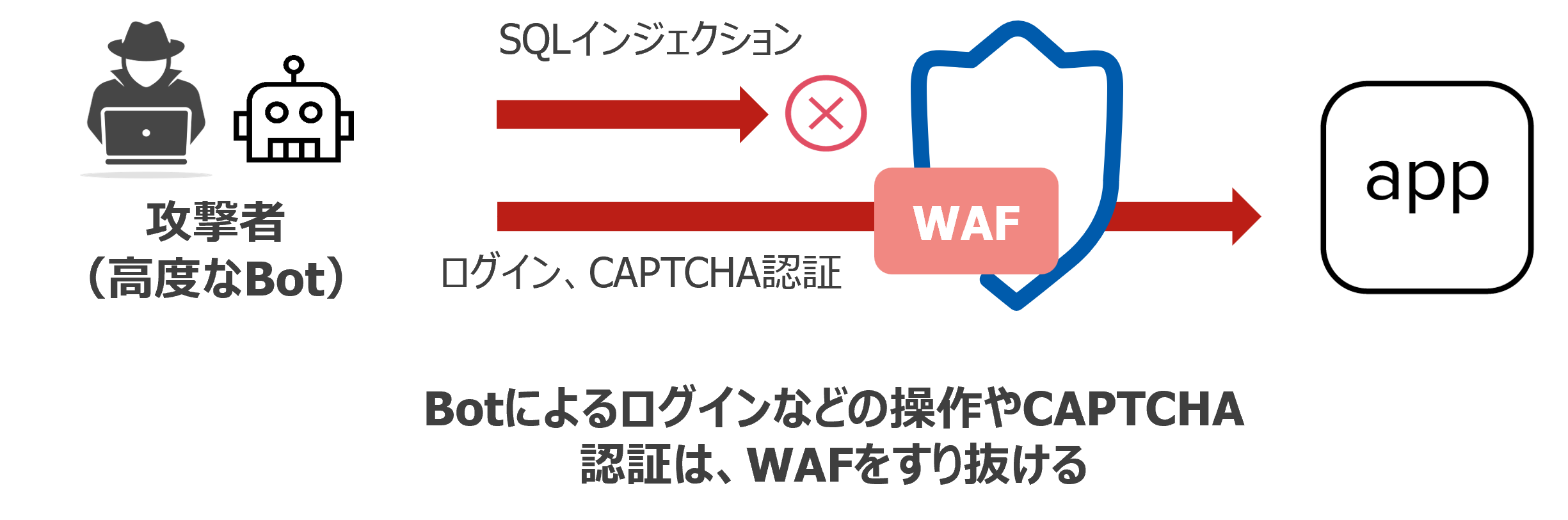

WAFでは防げないBotの攻撃

先ほど挙げたBotの攻撃は、WAFで防げるのではと思っている方も多いかと思います。

しかしながら、実際は一般的なWAFだけでは防ぐことは困難です。

なぜなら、WAFで防げる通信は、SQLインジェクションのように明らかに不正なリクエストが対象だからです。

Botの通信は「ログインする」、「カート投入する」、「購入する」などの一見正常なリクエストになるため、WAFをすり抜けてしまいます。

一部のWAFには、CAPTCHA認証などの機能でBot対策をとることもできますが、最近のボットは人間のように巧妙に振る舞い、CAPTCHA認証すらもすり抜けてしまいます。

解決策:F5社のBot Defense

では、「人間のふりをするBot」の攻撃からどうやってサイトを守るか。

ここで、F5社のBot Defenseの紹介です。

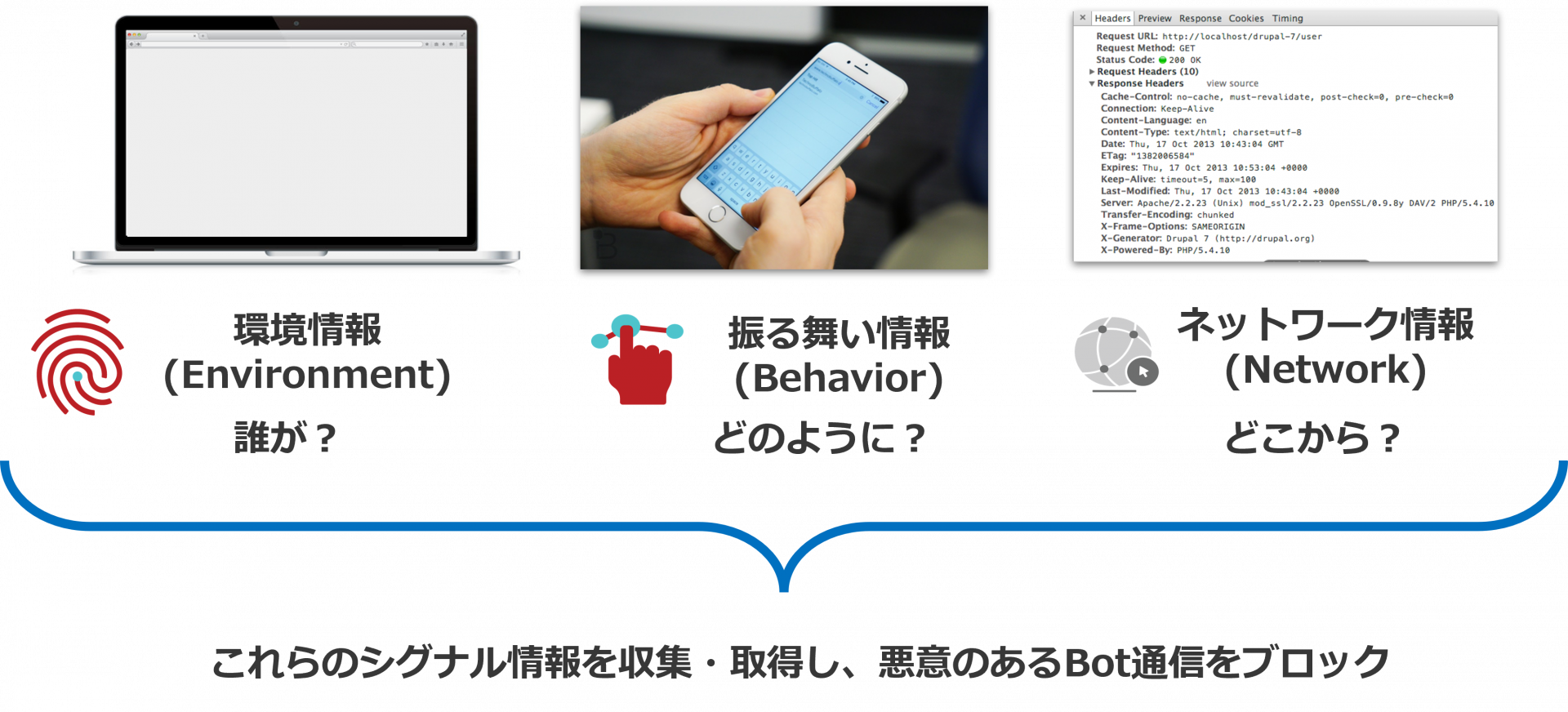

F5社のBot Defenseは、誰が、どこから、どのようにアクセスするかを把握し、人間のふりをするBotを見破ります。

例えば、世界中の複数の地域から、同じ端末・同じユーザーエージェントでアクセスしている場合、それは明らかに不自然な挙動です。

また、マウス操作が直線的、キーボードの入力間隔が均一すぎる、入力速度が極端に速いなど場合もBotの可能性が高いです。

F5 の Bot Defence はこのようなクライアントの行動やデバイス、ネットワーク情報などのデータを収集し、AI/ML によって分析することで、「人間のふりをするBot」を見破り、Bot攻撃からECサイト等を守ることができるのです。

まとめ

近年のBotは高度化されてきており、「人間のふりをするBot」を利用して様々な被害をもたらしています。

F5社のBot Defenseは、「人間のようなBot」を見抜き、このような被害を最小限にすることができるソリューションです。

当社は本製品のサポート実績もあり、運用フェーズにおけるナレッジも蓄積しております。

「人間のふりをするBot」の被害を受けている、または対策を検討されている方は、ぜひ当社までお問い合わせください。