SSPMとは?CSPMやCASBとの違いやSaaS設定管理の重要性

-

-

那須 慎二

2026年04月30日

クラウドサービスの普及に伴い、企業が利用するSaaSは急速に増加しています。一方で、設定不備や権限管理のミスによる情報漏えいなど、SaaS特有のセキュリティリスクも高まっています。そこで注目されているのが、SaaSの設定状況を継続的に監視・評価する「SSPM(SaaS Security Posture Management)」です。 本記事では、SSPMの基本的な仕組みや役割、CSPM・CASBとの違い、導入メリットや選定ポイントまでをわかりやすく解説します。

SSPMとは?機能やSaaSセキュリティでの役割

SSPM(SaaS Security Posture Management)とは、クラウドサービスとして提供されるアプリケーション群であるSaaS(Software as a Service)の設定不備や、脆弱性等のセキュリティ上のリスクを自動的に洗い出し、可視化することで、セキュリティ対策を支援するサービスのことです。

利便性が高いSaaSの利用が増える中、人的に管理するには限界があり、シャドーIT等のリスクを生み出すことは「第2回 シャドーIT」の項で述べましたが 、ここではより具体的に、SaaSセキュリティに特化している、SSPMの機能や特徴について、解説します。

SaaSの設定不備を継続的に監視・評価する仕組み

SSPMを直訳すると、「SaaSのセキュリティ状態や態勢を管理する仕組み」です。

利用しているSaaSが10、50、100…と増えれば増えるほどに、Excel等による手作業の管理には限界が訪れ、1つ1つのSaaSのセキュリティ設定を確認することが難しくなり(それが設定不備に繋がる)、SaaSベンダーが適宜公開する脆弱性情報等を追い続けることは極めて難しくなります。

SaaS等のクラウドサービスは、SaaSベンダーがセキュリティ実装を担っているとはいえ、いわばインターネット上に剥き出しに配備されているサービス。設定不備などによるセキュリティ上の脆弱点が攻撃者から常に狙われる対象サービスであることを忘れてはいけません。

こうしたリスクに対応するために登場したのが、SaaSセキュリティ対策に特化したサービスであるSSPMです。SSPMはAPI連携などを通じて企業が利用しているSaaSと接続し、設定不備や脆弱性などのセキュリティリスクを自動かつ継続的に監視します。さらに、SaaSのセキュリティ状況を可視化し、評価できる仕組みを提供します。

セキュリティリスクの可視化とコンプライアンス支援

SSPMの特徴として「SaaSセキュリティリスクの一元化と可視化」があります。

Excelを用いて「利用SaaS一覧」のような形でSaaSを羅列して管理しているケースをよく見かけますが 、この運用方法では「全ての管理が人による手作業」になるだけではなく、SaaS毎のセキュリティリスクを管理者が自分で見つけ、修正する必要が生じます。当然、人が目視で行う管理では見逃しなどのミスも生じやすく、そこから発生するセキュリティリスクは防ぎようがありません。

一方、SSPMを用いれば、あらかじめSSPM上に割り当てられた全てのSaaSが同一画面上(ダッシュボード)に視覚的に、かつ自動的に配備されます。M365やSalesforce、BOX等のお馴染みのアイコンが配備されるため、直感的にどのSaaSが存在しているのかを瞬間的に把握することができます。その上で、それぞれのSaaSがどのようなセキュリティ上のリスクを保有しているのか、どこにリスクがあるのかをグラフや設定状況等を用いて可視化されます。

たとえば、ID管理のセキュリティ上のリスクであれば、「MFA(多要素認証)が設定されていないアカウントが10アカウントありますよ」「Admin(最高権限)は2つのアカウントに付与されていますよ」「それらのリスクを保有するSaaSはM365ですよ」などのように自動的に教えてくれるため「人による目視確認」に比べて、セキュリティ対策強化のレベルが段違いに向上します。このようなリスクの一元化と可視化がID管理のみならず、SaaS連携やデータ共有等のセキュリティ不備として表出化されるのです。

さらに特徴的なのが「コンプライアンス支援」です。

SSPMはセキュリティコンプライアンスの世界的なベンチマーク指標であるCIS(Center for Internet Security)や、米国のセキュリティフレームワークとして有名なNIST(National Institute of Standards and Technology:米国国立標準技術研究所)サイバーセキュリティフレームワーク、ISMS(ISO27001)等の国際的なセキュリティ標準規格と突き合わせができる機能を有しているため、必然的に国際標準に則ったセキュリティ実装が可能になります。

より強固なセキュリティを求められる業種等では、「ISMS(ISO27001)+PCIDSS+CIS」等のように、複数のセキュリティ標準規格を保持しているケースもあるでしょう。

SSPMがない場合、それぞれの規格の、それぞれの項目に対し、人海戦術でSaaSの設定を確認していく必要があり、いわゆる規格疲れが発生しやすい環境が残ることになります。SSPMは、それぞれの標準規格に対する設定状況を自動で弾き出し、逸脱点等を洗い出してくれるため、具体的に何をすべきかが明確になります。

SSPMと類似ソリューションCSPMやCASBとの違い

クラウドサービスに対するセキュリティ支援サービスとして、CSPMやCASBがあります。SSPMの類似サービスであるため、混同しがちのサービスですが、役割は似て非なるものです。

ここでは、SSPMと類似ソリューションであるCSPMやCASBとの違いについて、解説していきます。

SSPM・CSPM・CASBの違い

|

項目 |

SSPM |

CSPM |

CASB |

|

正式名称 |

SaaS Security Posture Management |

Cloud Security Posture Management |

Cloud Access Security Broker |

|

主な保護対象 |

SaaS |

||

|

主な機能 |

設定状態の評価・管理 |

設定状態の評価・管理 |

利用の可視化・制御 |

|

役割・アプローチ |

「予防(設定)」 |

「予防(設定)」 |

「監視・制御(通信)」 |

評価対象が「SaaS」か「IaaS/PaaS」かの違い

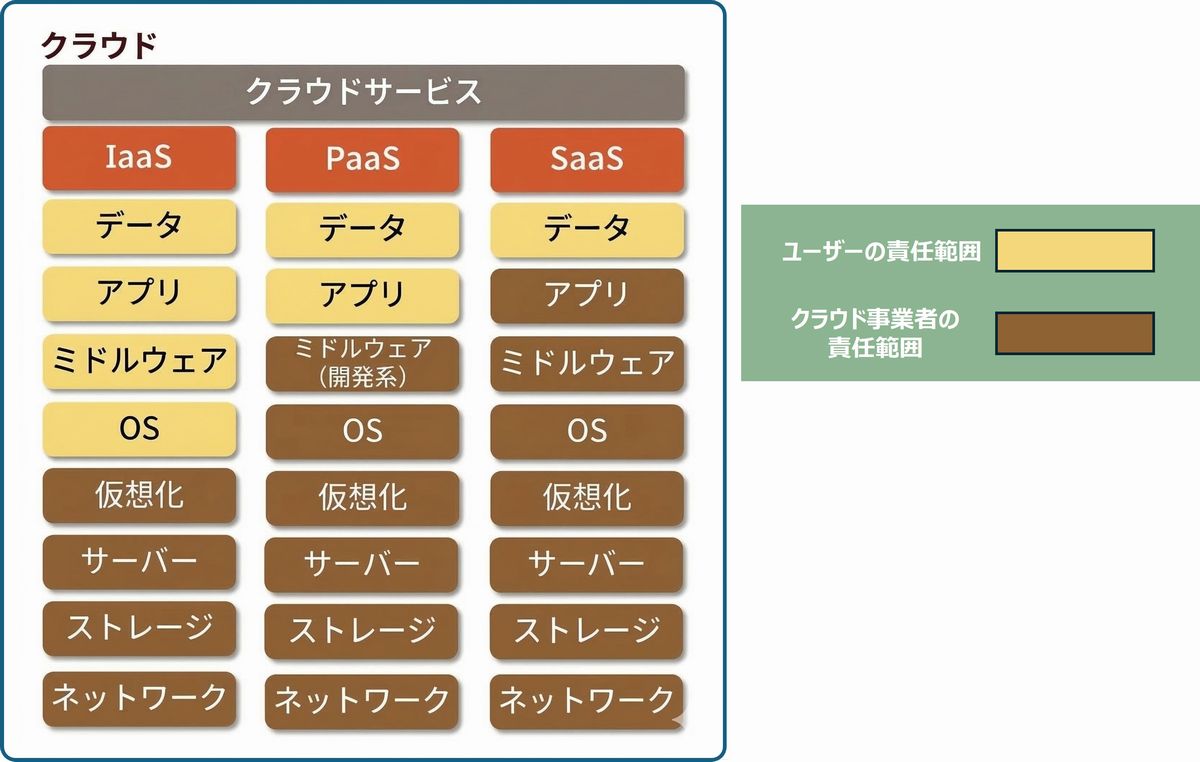

SSPMとCSPMの違いについて説明する前に、クラウドサービスの定義から解説を加えます(後の説明がスムーズに進む、という呼び水として)。クラウドサービスは大まかに「IaaS」「PaaS」「SaaS」に分類されます。

IaaSは、「ネットワーク環境〜ストレージ〜サーバー〜仮想化」というインフラ環境一式をクラウド事業者から借り、その上に載る「OS〜ミドルウェア〜アプリ〜データ」までをユーザーが自由に利用できるサービス。いわゆるクラウド事業者から「空箱」を借りて、その上を自由に構築してもよい、というサービスです。

PaaSは、クラウド事業者から借りる範囲が広がり、IaaSのクラウド事業者から提供されるサービスに加え「OS〜ミドルウェア」までが対象範囲になります。

SaaSは、データ領域以外は、クラウド事業者(SaaSベンダー)の責任範囲となりますが、このデータ領域の中には、設定不備や、ID管理の不備等もSSPMの範囲になることは先に述べたとおりです。

SSPMはSaaSに対象領域を限定したセキュリティサービスなのに対し、CSPMはクラウドサービスの中でもSaaS以外、つまりIaaSやPaaSに対する対象領域をカバーするセキュリティサービスです。SaaSはMicrosoft 365や、Google Workspace、BOXやSlack等の具体的なアプリケーションを指しますが、IaaSやPaaSは、Amazon AWSや、Google GCP、Microsoft Azure等、ユーザーが自由に構築可能なインフラストラクチャ部分のセキュリティ評価を行います。

「設定の評価」と「利用の制御」という機能差

CASB(Cloud Access Security )のサービス保護対象はクラウドサービス全般ですが、守備範囲が大きく異なります。SSPMはSaaSの設定不備などを可視化し、正しく設定・評価することで情報事故等を未然に防ぐものです。

一方、CASBはサービスとエンドポイント(パソコンやスマートフォンなど)の間に配置されるサービスで、クラウドサービス利用者のアクセス挙動を監視し、その利用を制御します。具体的には、企業があらかじめ許可したクラウドサービス以外へのアクセスを制限したり、クラウド上で利用されているシャドーITを検知したりする機能を備えています。

さらに、企業が定義した機密情報のクラウド経由での漏洩を防ぐデータ損失防止(DLP)機能や、クラウド経由でのマルウェアなどの不審な挙動を検知する機能などを提供します。

属人的な管理から脱却するSSPM導入のメリット

セキュリティ対策の基本は桶の理論です。大きな桶に穴が空いている状態では、いくら水を注いでも、水位はその穴の高さまでにしか達しません。それと同様に、多くのSaaSを利用している場合、たった1つのSaaSの、たった1箇所の設定不備や脆弱性の放置が、組織全体のセキュリティを瓦解させる要因になる可能性を秘めています。

SSPMは特に、SaaS利用が増大し、従来型のExcel等による手動管理では手に負えない状況や、セキュリティ上の脆弱性の発見や対策を人海戦術で補っている場合において、大きなメリットをもたらします。

ここでは、SSPM導入のメリットについて、以下の3つの観点から解説します。

設定ミスの自動検知によるリスクの早期発見

常に最新の評価項目に対応できる柔軟性

複数SaaSの一元管理による運用工数の削減

設定ミスの自動検知によるリスクの早期発見

SSPMと連携すると、監視対象となるSaaSの設定状況が、SSPMの「自動巡回・検知」機能によって定期的かつ継続的に取得されます。これにより、SaaS連携時の設定ミスや、退職者のID削除漏れ、機密性の高いデータの共有設定が維持されたままになっているといったリスクを自動的に検知し、アラートとして通知します。その結果、セキュリティインシデントにつながる可能性のある問題を早期に発見できます。

たとえば、Google Workspaceのデータ共有機能を利用し、「リンクを知っていれば誰でもアクセス可能」な設定のまま、個人情報などの機密情報を含むファイルが共有されていたとします。一時的な共有のつもりで公開したものの、業務の忙しさなどから削除を忘れてしまうと、その状態が長期間放置される可能性があります。このような場合、問題が発覚するのは情報漏洩などのセキュリティ事故が発生してから、というケースも少なくありません。

SSPMを導入している場合は、「このようなファイル名のデータがSaaS上で共有されているけど大丈夫?」と、システムがリスクを発見してくれるため、会社の仕組みとして、不要なデータ共有を解除することができます。

常に最新の評価項目に対応できる柔軟性

また、SaaSベンダーからの注意喚起や、セキュリティリスクに関する最新情報、アップデート情報などを自らが取得しにいく手間を省くことができるほか、確認忘れを防ぐことができる等の運用上のメリットもあります。

SaaSベンダーからのセキュリティアップデート情報は、いつ更新されるか分からないため、常に確認しに行く作業自体が大きな負担になります。特に利用しているSaaSが多い場合は、確認作業だけでも相当な労力が必要になります。

SSPMを利用すると、上述した作業が自動化され、評価項目(ポリシー)も常に最新の状態へ更新されます。利用者はSSPM上に表示される情報を確認するだけで、現場の設定と最新の更新情報とのギャップを把握でき、確認漏れを防ぎながらポリシーを適用できます。

また、高度な専門知識がなくても最適なセキュリティ状態を維持できるため、セキュリティ管理のレベル向上にもつながります。

複数SaaSの一元管理による運用工数の削減

SaaSのセキュリティ強化はもちろん、業務効率化の観点で役立つメリットとして、複数のSaaSを一元管理できる点が挙げられます。

前述の「セキュリティリスクの可視化とコンプライアンス支援」でも述べましたが、SSPMを用いれば、あらかじめSSPM上に割り当てられた全てのSaaS(例:M365やSalesforce、BOX等)は、お馴染みのアイコンと共に視覚的に見やすい状態で同一画面上(ダッシュボード)に配備されます。

「たとえば、M365にアクセスしたい場合は、管理画面上に複数表示されているSaaSの中から、「M365」の項目内にあるリンクをクリックすれば、M365のログイン画面へとスムーズなアクセス誘導がなされます。

SSPM導入における製品選定のチェックポイント

複数のSaaSを活用している企業にとって、セキュリティリスクを大幅に低減できるSSPMが有効であることは理解できたと思います。

以下では、多数あるSSPMをどのようなポイントで選ぶのが望ましいか、について解説していきます。

対応SaaSのカバレッジと評価項目の網羅性

まず確認すべきなのは、現在自社で利用しているSaaSが、SSPM製品の監視対象に含まれているかどうかです。一般的に利用率の高いSaaS(Microsoft 365、Google Workspace、Salesforce、Slack、BOXなど)が対象となっているのはもちろんですが、それ以外にも自社で利用しているSaaSが監視対象に含まれているかを確認することが重要です。

また、今後導入予定のSaaSが監視対象に含まれているかどうかも確認しておきましょう。SaaS市場では新しいサービスが次々と登場しているため、新規SaaSへの対応状況や、監視対象サービスが継続的にアップデートされているかどうかも重要なチェックポイントになります。

さらに、セキュリティコンプライアンスに関する世界的なベンチマーク指標への対応状況も確認しましょう。CIS、NIST、ISO 27001、PCI DSS、COBIT、SOC 2など、さまざまな世界的なセキュリティ標準がありますが、自社で採用しているものや、今後取得予定の認証、取引先から求められる基準などに対応しているかという観点で確認することが重要です。

自動修復(Remediation)機能や修正支援の有無

SaaSセキュリティにおけるリスクが可視化された後に、具体的に何をすれば良いのか、という行動レベルに落とし込める情報を提供してくれるかどうかも、重要な選定指標です。

セキュリティリスクを端的に把握できるだけでなく、リスクの内容を詳しく理解できること、さらに「何を」「どのような手順で」対応すべきかといった具体的な修正手順(ステップバイステップのガイド)を示してくれる機能を備えたSSPMであれば、管理者が対応に迷うことなく、適切なセキュリティ対策を実施できます。

また、可視化された設定不備などのセキュリティリスクは、修正(修復)することで初めて解消されます。本来であれば速やかに修正することが望ましいものの、SaaSの管理が複数部署にまたがっている場合や、変更承認プロセスを経る必要がある場合など、組織運用上すぐに対応できないケースもあります。

こうした状況に備え、あらかじめ定めたポリシーに基づいて自動的に修復を行う「Remediation(自動修復)」機能を備えているSSPMであれば、運用負担を大幅に軽減することができます。そのため、こうした機能の有無も併せて確認しておくとよいでしょう。

SSPMの導入から運用定着までの具体的なステップ

実際にSSPMを導入し、SaaSにおける継続的なセキュリティレベルを向上させるためのステップ(具体的なロードマップ)を以下に示します。導入前の現場分析から導入、そして実運用時の定期的な改善までの流れを掴んでください。

現状分析とポリシー策定による導入計画の立案

【Step 1:現状分析とニーズの洗い出し】

まずは、自社のSaaS利用状況を正しく把握すること(現状分析)から始めます。

自社で利用しているSaaSの棚卸しを行うのはもちろん、どのような業務シーンで利用されているのかといった活用背景もあわせて確認します。さらに、棚卸ししたSaaS内のデータを「機密度」と「重要度」の観点で分類・ラベリングし、優先的に保護すべきSaaSを明確にしておきましょう。

また、現在利用しているSaaSだけでなく、今後導入を検討しているSaaSや、サービス変更が予定されているSaaSについてもあわせて確認しておくことが望ましいでしょう。

加えて、自社に適用されるセキュリティ標準の種類についても整理します。全社で共通して適用されるものなのか、あるいは部署ごとに異なる基準が適用されるのかといった点も含め、全体像を把握しておくことが重要です。

【Step 2:ソリューションの選定と評価】

前述の「SSPM導入における製品選定のチェックポイント」で解説した内容等を参考に、自社に最も適合しそうなサービスを選定します。サービス機能のみならず、コストや、選定するベンダーの実績、サポート体制と対応範囲なども重要な要素です。評価版を事前に入手し、事前に検証することも有効です。

【Step 3:導入計画の策定】

導入時期や期間、社内リソース(人員や時間、検証環境等)の確保、プロジェクト体制の整備、展開シナリオの策定、ポリシーやパラメータ設計、社員向けマニュアル作成と教育計画等、SSPMを導入するために必要な計画を策定します。特に、ポリシーやパラメータ設計は自社のセキュリティポリシーと照らし合わせ、どの設定を「必須」とし、どの設定を「推奨」とするかなどの監視ルール(ベースライン)を策定することが重要です。

【Step 4:SSPMの導入と設定】

SSPMの実際の導入フェーズです。事前に棚卸ししておいたSaaSをSSPMに割り当て、設計したポリシーやセキュリティ標準が適切に割り当てられているか、セキュリティ不備等、SSPMが保有する機能が稼働しているかどうか等、導入計画に基づいて、実装します。

【Step 5:トレーニングと教育】

導入計画時にあらかじめ準備しておいた、社員向けマニュアルと教育計画に基づき、SSPMを実際に運用する情報システムや情報セキュリティ関連部門に向けて、教育を行います。SSPM導入後は、ポリシー適合度合いが可視化されることを鑑み、全社員向けにセキュリティ標準に基づいたセキュリティ運用の必要性や、SaaS運用時の注意点等を教育することもよいでしょう。

【Step 6:運用開始と継続的な改善】

運用が始まると、実際にセキュリティ設定の不備や、脆弱なID管理体制等がSSPMに可視化されます。表出化されたSaaS上のセキュリティリスクと改善案に則り、優先度が高いものから順番にセキュリティポリシーを適合させ、以降継続的な改善プロセスを回していきます。

アラート対応フローの整備と形骸化させない運用体制

Step6の説明を補足する形で解説を加えます。

SSPMを導入し、実装したものが動き始めると、あらかじめ定義されたポリシーに基づき、SaaS上のセキュリティリスクを示すさまざまなアラートが検知されます。これらのアラートに対して「誰が」「いつまでに」「どのように」判断・対応するのかといった人的・組織的な運用フローを明確にしておくことで、実際のSaaS運用プロセスが円滑に回るようになります。

運用初期の段階では、SSPMやSaaSセキュリティを担当するメンバー全員でアラート内容を確認し、検知された内容を踏まえて運用ルールや体制の見直しを行うことが望ましいでしょう。

運用にある程度慣れてきた段階では、関係メンバーと定期的に運用状況をレビューします。自社のセキュリティポリシーに適合しているか、過度な運用負担が生じていないかを確認しながら、より効率的な運用へとチューニングしていきます。

また、運用が一定程度定着したタイミングで、自動修復機能などのオートパイロット機能を活用することも有効です。これにより、セキュリティ対策の効率化と運用負担の軽減が期待できます。

セキュリティがDXを加速させる理想の姿

以上、SaaS運用におけるセキュリティリスクを解消するための強力な手段の一つである、SSPMについて解説してきました。

大きな高層ビルを建てるためには、それに応じたしっかりした「土台」が必要なのと同様に、会社としてDXを積極的に推進していくためには、まずはその土台であるセキュリティ対策を強化する必要があります。

特に、SaaS利用は、オンプレミス環境と比較して、導入の気軽さや、システム上のベストプラクティスを活用できる等のメリットも多く、DXの実現や企業競争力向上に欠かせない、経営資源の一つとなりました。SaaS利用が重要な経営資源であるならば、SSPMを含めたセキュリティ対策強化は、経営資源の維持、発展にはもはや必要不可欠なものであると言っても過言ではありません。

セキュリティを「コスト」と捉える時代は過ぎ去りました。あらゆるものにセキュリティを実装させる「セキュア・バイ・デザイン」の視点を持って、セキュリティを事業に不可欠なインフラである、と認識する経営視点が益々重要な時代の到来です。

次回は、SSPMのようなセキュリティ基盤強化に不可欠となる「守りのDXセキュリティ」の理想像について解説します。事業成長を加速させる「攻めのDX」だけでは、リスクが高まる可能性があります。適切なブレーキやシートベルトといった安全装置に相当する「守りのDXセキュリティ」を実装してこそ、安心かつ持続的に事業を推進できるのです。

※このコラムは不定期連載です。

※会社名および商標名は、それぞれの会社の商標あるいは登録商標です。

-

那須 慎二/

中堅中小企業向けにセキュリティの支援を行う株式会社CISO 代表取締役。 人の心根を良くすることでセキュリティのことを考える必要のない世界の実現を目指し、独自のセキュリティサービス(特許取得)を提供。業界問わず幅広く講演・執筆多数。近著に「知識ゼロでもだいじょうぶ withコロナ時代のためのセキュリティの新常識(ソシム)」「中堅・中小企業のための サイバーセキュリティ対策の新常識: 経営者が知っておくべき最新知識(東洋経済新報社)」がある。