NGINX Management Suiteの脆弱性(CVE-2023-28656、CVE-2023-28724)について

NGINXの管理系製品を統合した製品であるNGINX Management Suiteの脆弱性が 2件報告されました。今回は、その内容に関して記載いたします。

今回は このGW中に公開された NGINX Management Suiteの脆弱性に関してのブログとなります。主な内容は以下となっています。

- NGINX Management Suiteに関して

- 報告された脆弱性に関して

脆弱性の詳細・緩和策・解決策、および、該当バージョンの情報に関してです。

NGINX Management Suiteとは

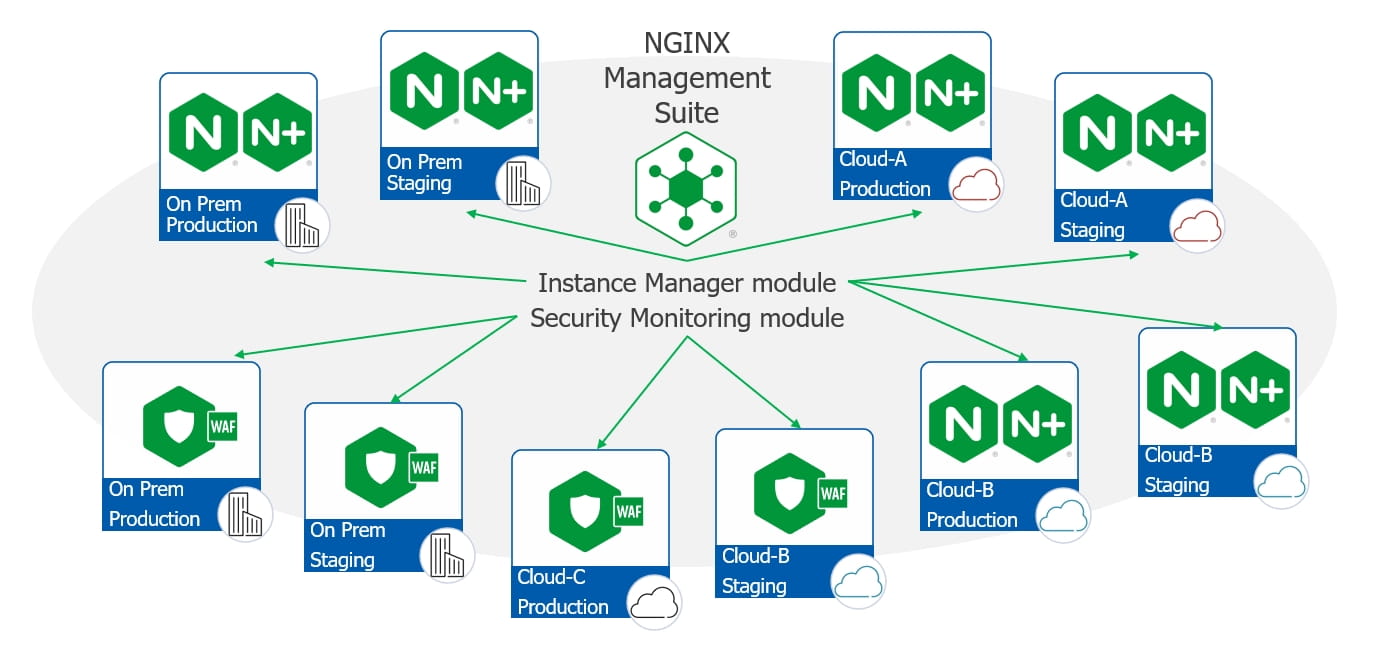

F5 NGINX Management Suite は、NGINXの管理系製品を統合した製品です。 APIの管理・運用が可能なAPI Connectivity Manager、NGINX OSSとNGINX Plusのインスタンスの追跡・管理が可能なInstance Manager、NGINX App Protect WAF(NAP)のセキュリティログのリアルタイム監視を可能なSecurity Monitoringが含まれています。WebUIを使って視覚的にNGINXを管理・操作ができる製品です。

本ブログでも過去に この製品に関して紹介させていただきました。

-

NGINX Management Suiteがリリースされました

https://cn.teldevice.co.jp/blog/p35701/ -

NGINX Management SuiteのSecurity Monitoringを使ってみた

https://cn.teldevice.co.jp/blog/p37569/

この製品で脆弱性が報告されました

このNGINX Management Suiteで 2件の脆弱性が報告されました。CVSS score が順に 8.1 と 7.1 で いずれも4段階中の上から2つ目の High となっています。

- NGINX Management Suite vulnerability CVE-2023-28656 (メーカーサイトのリンク)

- NGINX Management Suite vulnerability CVE-2023-28724 (メーカーサイトのリンク)

*CVSS score とは、メーカーがシステムの潜在的な悪用可能性に基づいて脆弱性レポートを調査し、優先順をつけ、CVSSv3 を使用して脆弱性の影響を表したものです。

CVSSv3に関しては 「CVSS(Common Vulnerability Scoring System) ~脆弱性の深刻度を評価するための指標~(共通脆弱性評価システムCVSS v3概説 | 情報セキュリティ | IPA 独立行政法人 情報処理推進機構)」 を参照してください。

脆弱性の詳細

-

CVE-2023-28656

NGINX Management Suiteにおける権限昇格の脆弱性です。認証されたユーザーが攻撃者として承認ポリシーを回避し、構成オブジェクトを読み取ったり変更したりすることができます。NGINX Management Suiteで管理しているNGINXが影響を受けることはありません。

緩和策として、信頼できるユーザーのみにアクセスを制限することとなります。メーカーが推奨とする対策は、改修されたバージョンへのアップグレードです。 -

CVE-2023-28724

NGINX Management Suiteのデフォルトファイル権限が誤って設定されているため、攻撃者が重要なファイルを変更できる可能性があります。

認証されたユーザーによって攻撃が行われるため、信頼できるユーザーにアクセスを制限することが対策の1つとなっていますが、こちらも改修されたバージョンへのアップグレードがメーカー推奨対策となっています。

脆弱性のあるバージョン情報

該当するバージョンを以下に記載します。いずれも改修バージョンがリリースされています。

- Instance Manager 2.9.0 は 2023/03/21 にリリースされており、本稿執筆時点での最新バージョンは 2.10.0 です

- API Connectivity Manager 1.5.0 は 2023/03/28 にリリースされています

- Security Monitoring 1.3.0 は 2023/03/21 にリリースされており、本稿執筆時点での最新バージョンは 1.4.0 です

CVE-2023-28656 の該当するバージョン情報

| 該当モジュール | 影響のあるバージョン | 改修済みバージョン |

|---|---|---|

| NGINX Instance Manager | 2.0.0 – 2.8.0 | 2.9.0 |

| NGINX API Connectivity Manager | 1.0.0 – 1.4.1 | 1.5.0 |

| NGINX Security Monitoring | 1.0.0 – 1.2.0 | 1.3.0 |

CVE-2023-28724 の該当するバージョン情報

| 該当モジュール | 影響のあるバージョン | 改修済みバージョン |

|---|---|---|

| NGINX Instance Manager | 2.0.0 – 2.8.0 1.0.0 – 1.0.4 |

2.9.0 |

| NGINX API Connectivity Manager | 1.0.0 – 1.4.1 | 1.5.0 |

| NGINX Security Monitoring | 1.0.0 – 1.2.0 | 1.3.0 |

各バージョンの確認方法の紹介

インストールしているLinux環境によってコマンドが違っています。ご利用の環境に合わせてご確認ください。

- 公式サイト:Troubleshooting Guide | NGINX Management Suite

https://docs.nginx.com/nginx-management-suite/support/troubleshooting/

このページの 「 Check Installed Module Version 」 をご参照ください。

バージョンを確認するコマンドを実行すると "Version" という項目が表示されます。例えば、以下のように 「 Version: 1.3.0-793503817~focal 」 と表示されます。これは Security Monitoring バージョン 1.3.0 を表しています。

- Security Monitoring on Ubuntu の場合の出力例

Package: nms-sm Status: install ok installed Priority: optional Installed-Size: 1534 Maintainer: NGINX, an F5 company <support@nginx.com> Architecture: amd64 Version: 1.3.0-793503817~focal Depends: nms-instance-manager (>= 2.6), nms-instance-manager (<< 3.0) Description: NGINX Security Monitoring Dashboard Module Homepage: https://www.nginx.com/products/nginx-management-suite/

CENTOS, RHEL, RPM-BASED の確認コマンド

- Instance Manager:

yum info nms-instance-manager - API Connectivity Manager:

yum info nms-api-connectivity-manager - Security Monitoring module:

yum info nms-sm

DEBIAN, UBUNTU, DEB-BASED の確認コマンド

- Instance Manager:

dpkg -s nms-instance-manager - API Connectivity Manager:

dpkg -s nms-api-connectivity-manager - Security Monitoring module:

dpkg -s nms-sm

製品のアップグレード方法

2つの脆弱性の最も確実な対処方法として、改修されたバージョンへのアップグレードとなります。アップグレード方法の詳細はメーカーのサイトを参照してもらうことになりますが、少ないコマンド数でアップグレードを実施することができます。

- 公式サイト:Upgrade Guide | NGINX Management Suite

https://docs.nginx.com/nginx-management-suite/admin-guides/installation/upgrade-guide/

まとめ

NGINX Management Suiteの脆弱性情報でした。NGINX Management SuiteはWebUIでNGINXを管理することができる製品です。NGINXの設定情報ファイル(.confファイル)などの変更などもWebUI上から実施することができる便利な製品となっています。安全なご利用のためにも、緩和策の実施、もしくは、改修バージョンにアップグレードすることをお勧めいたします。